CORTEX CLOUD

Seguridad sin servidor

Cree, implemente y ejecute aplicaciones sin servidor sin riesgos, desde el código hasta la nube.

RECOMENDADO

CASOS PRÁCTICOS

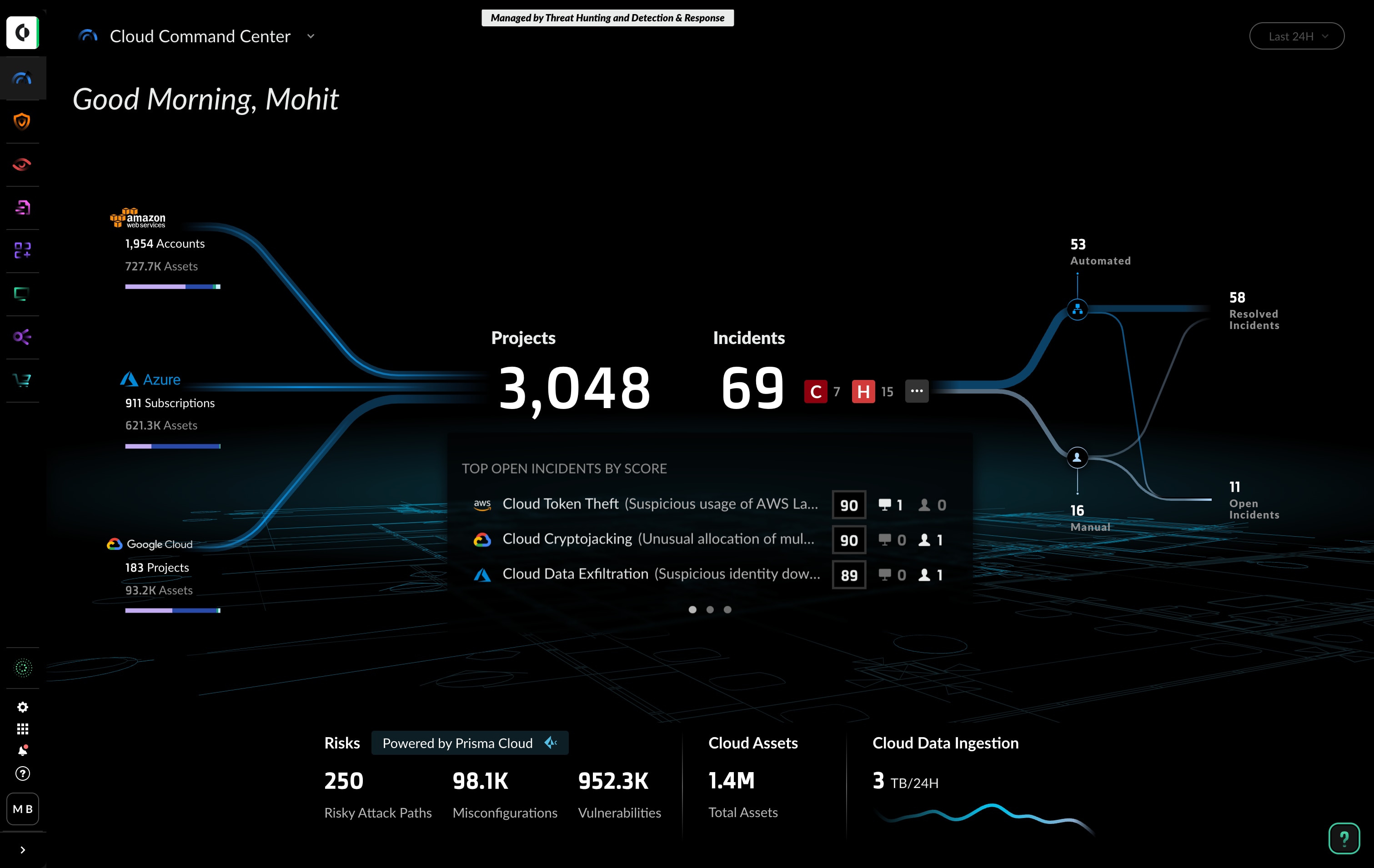

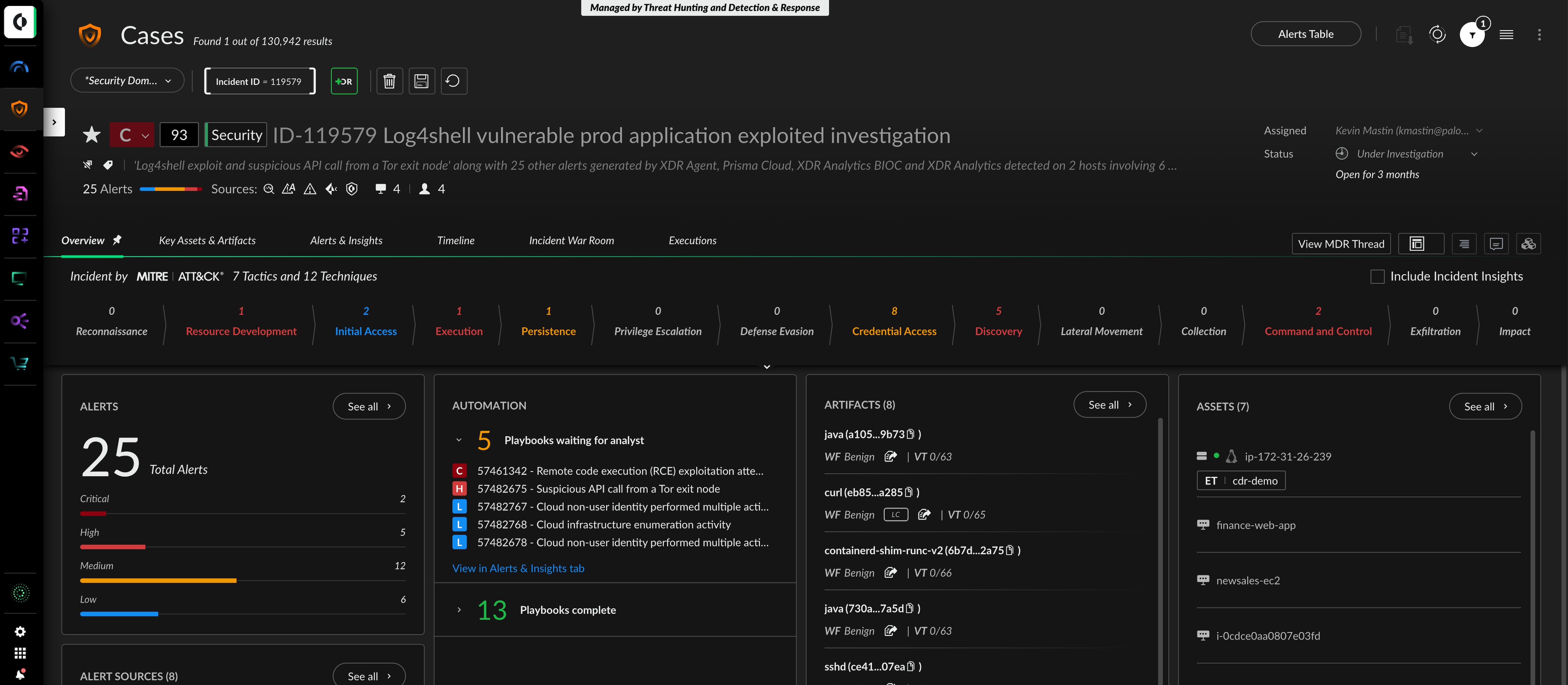

Funciones sin servidor seguras con Cortex Cloud

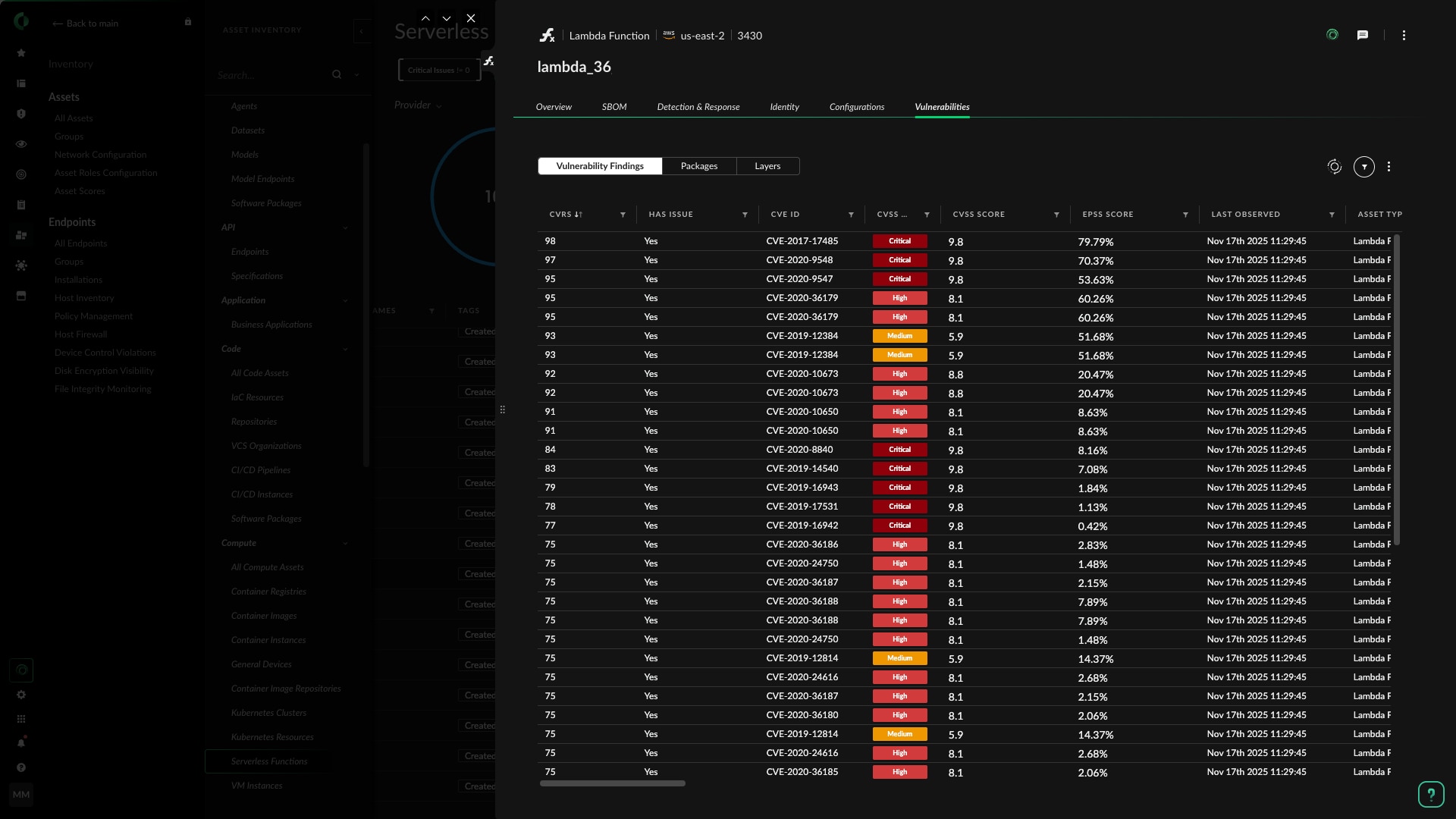

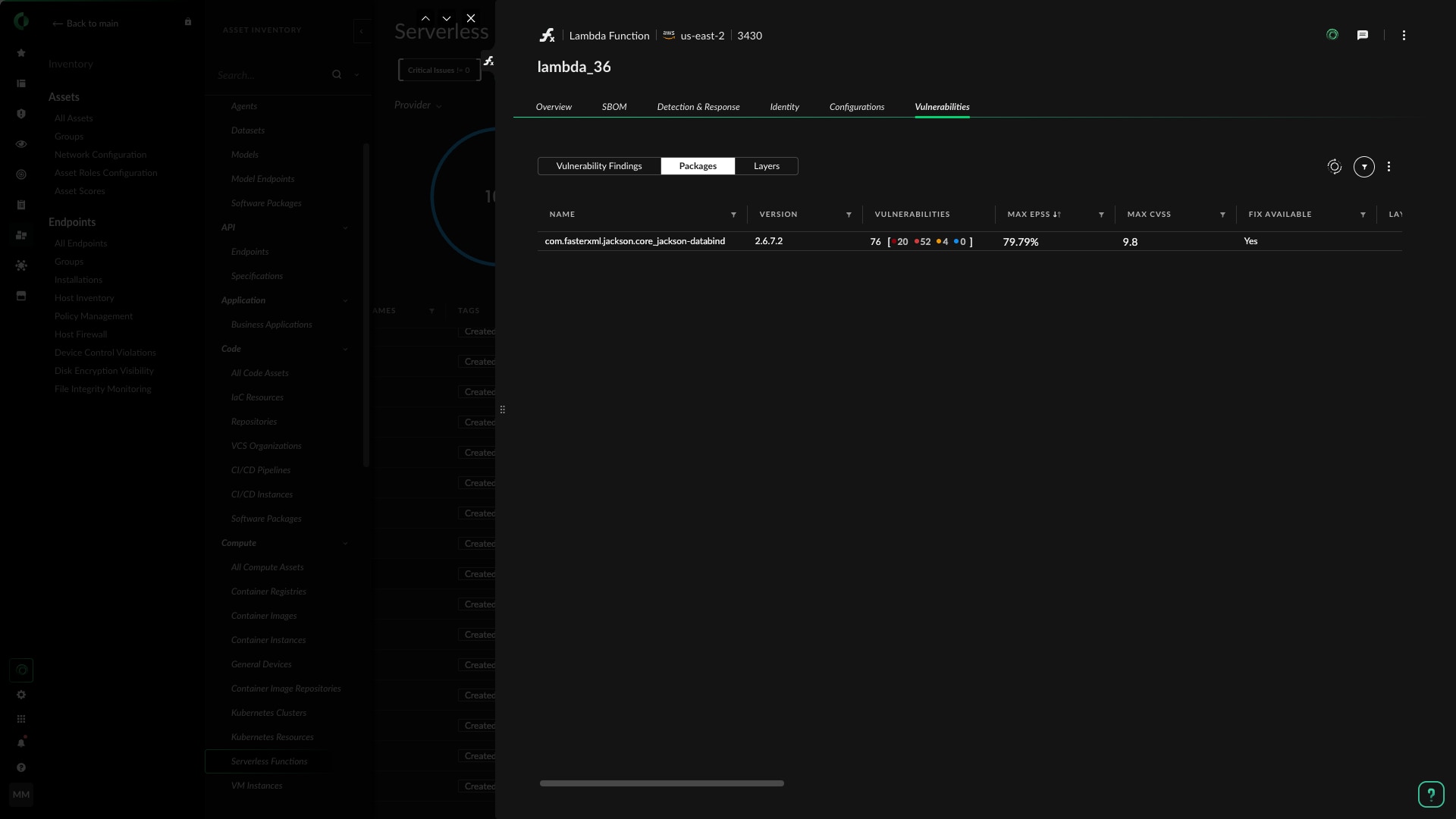

GESTIÓN DE VULNERABILIDADES

Identifique y cierre las brechas de seguridad de las funciones.

Corrija las vulnerabilidades prioritarias en función de la puntuación de riesgo y la exposición en el repositorio y el tiempo de ejecución. Evalúe continuamente la postura de riesgo y bloquee las compilaciones y las implementaciones vulnerables.

CUMPLIMIENTO DE FUNCIONES

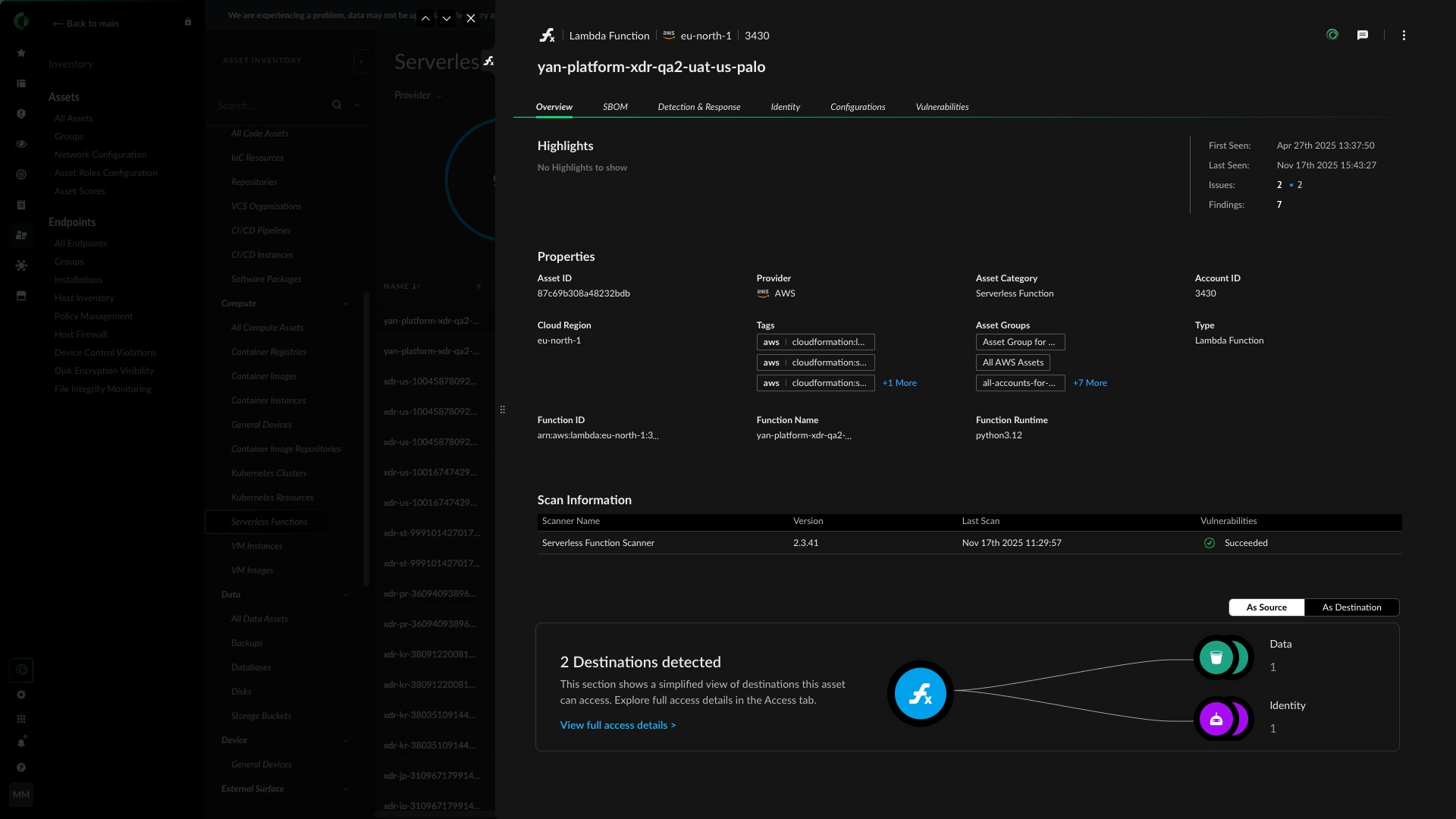

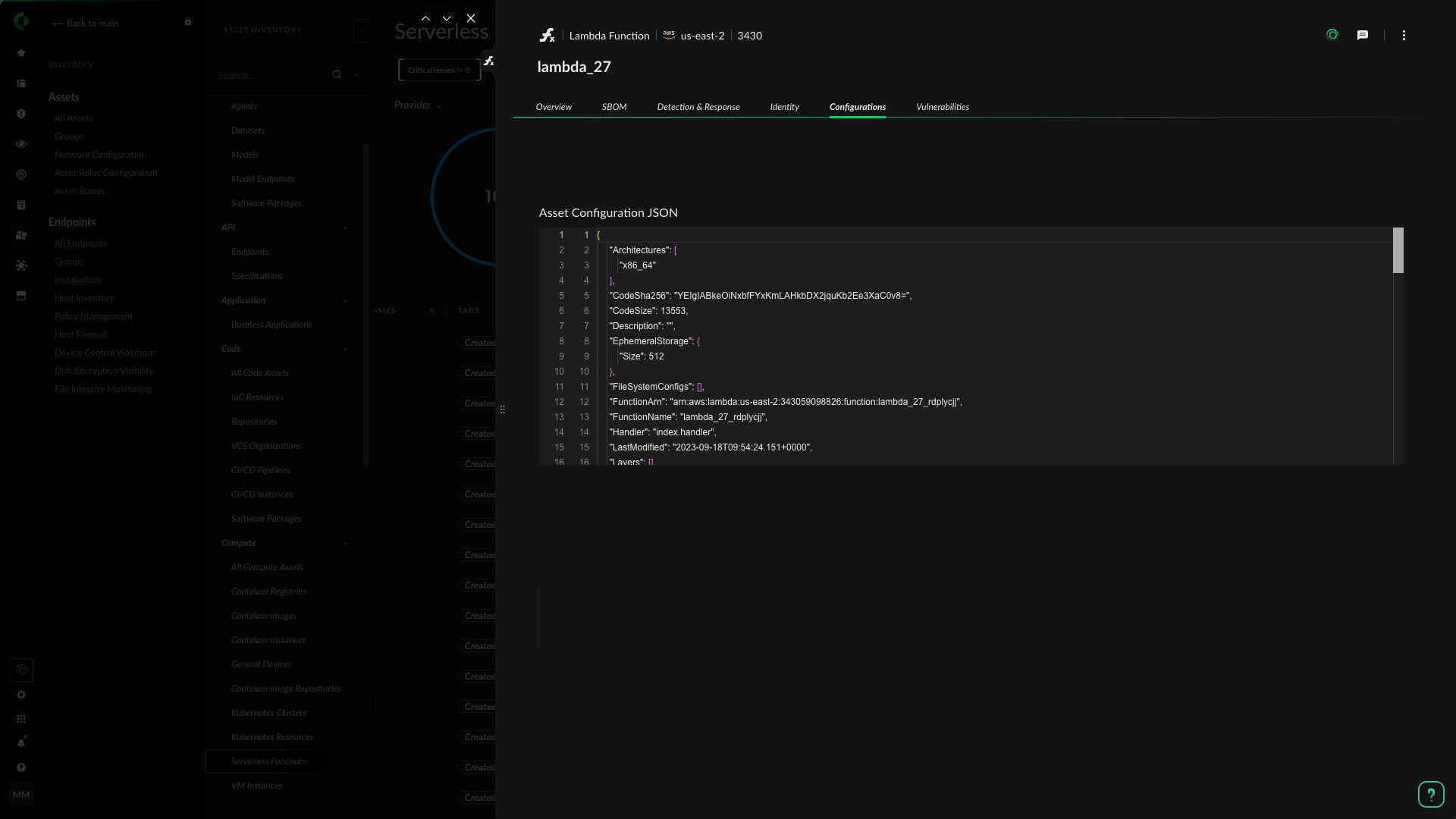

Garantizar el cumplimiento normativo a lo largo de todo el ciclo de vida

Reduzca las superficies de ataque en tiempo de ejecución y evite la implementación de funciones no conformes mediante la identificación y corrección de errores de configuración, incluidas las claves privadas almacenadas en funciones o los riesgos de permisos.

ESCANEO DE CI/CD Y REPOSITORIO

Identifique los riesgos de las aplicaciones sin servidor de forma temprana y frecuente.

Integre el análisis de seguridad para herramientas y repositorios de CI. Notifique a los desarrolladores sobre vulnerabilidades y errores de configuración, con instrucciones para solucionarlos, con el fin de reforzar y proteger sus funciones.