Gestión de acceso privilegiado

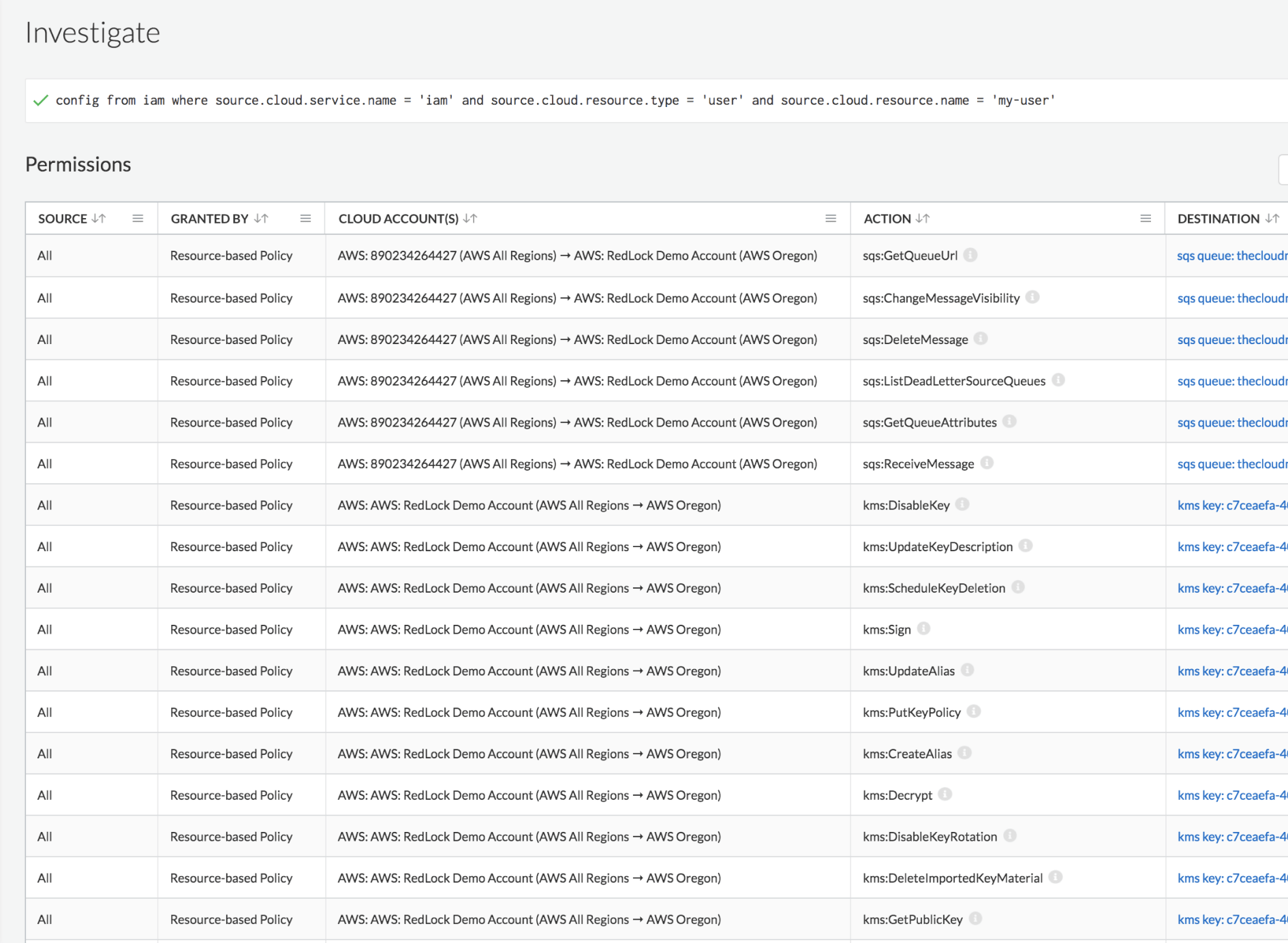

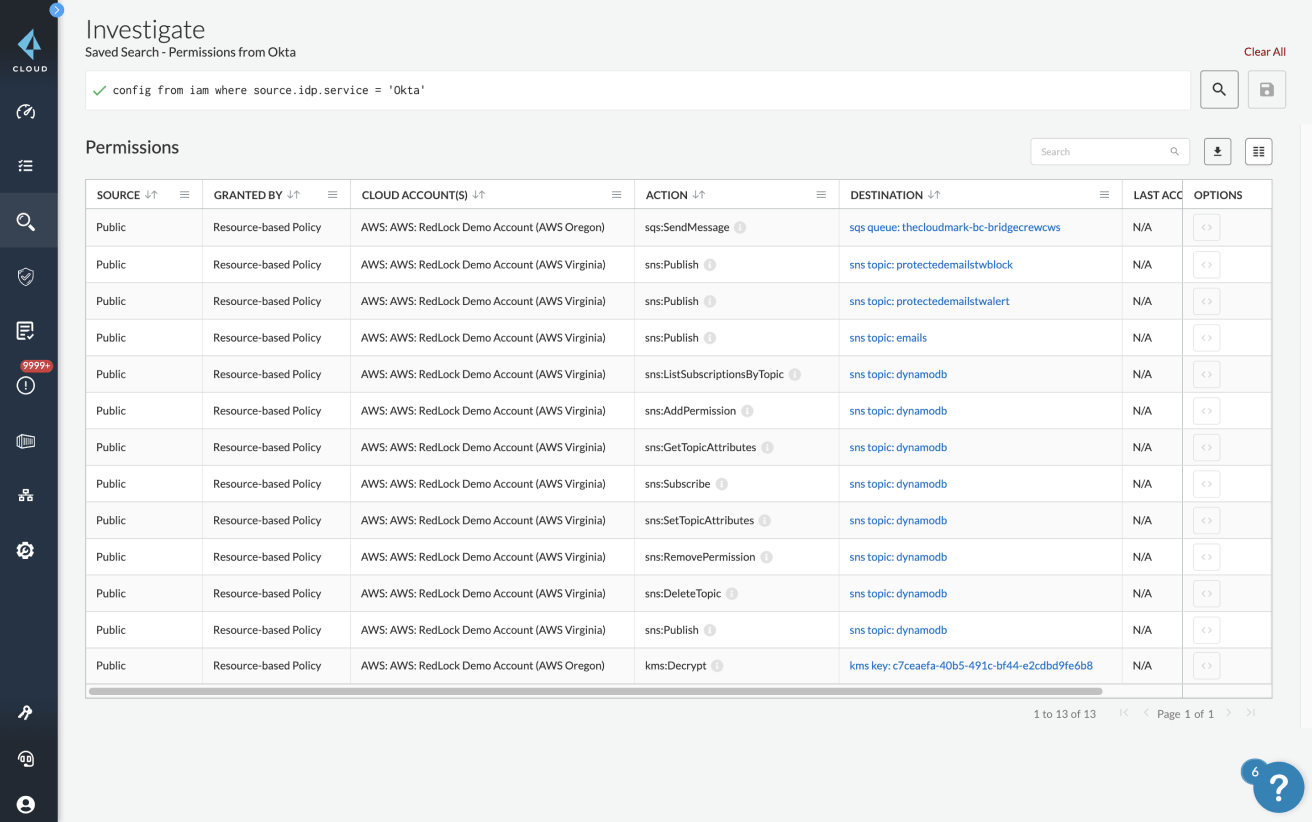

La protección de los derechos de infraestructura en la nube comienza con obtener una visibilidad profunda de qué cuentas tienen acceso o pueden tomar medidas sobre qué recursos específicos. Prisma Cloud analiza los permisos en los CSP públicos para determinar los permisos efectivos en la red y las recomendaciones de permisos de tamaño correcto.

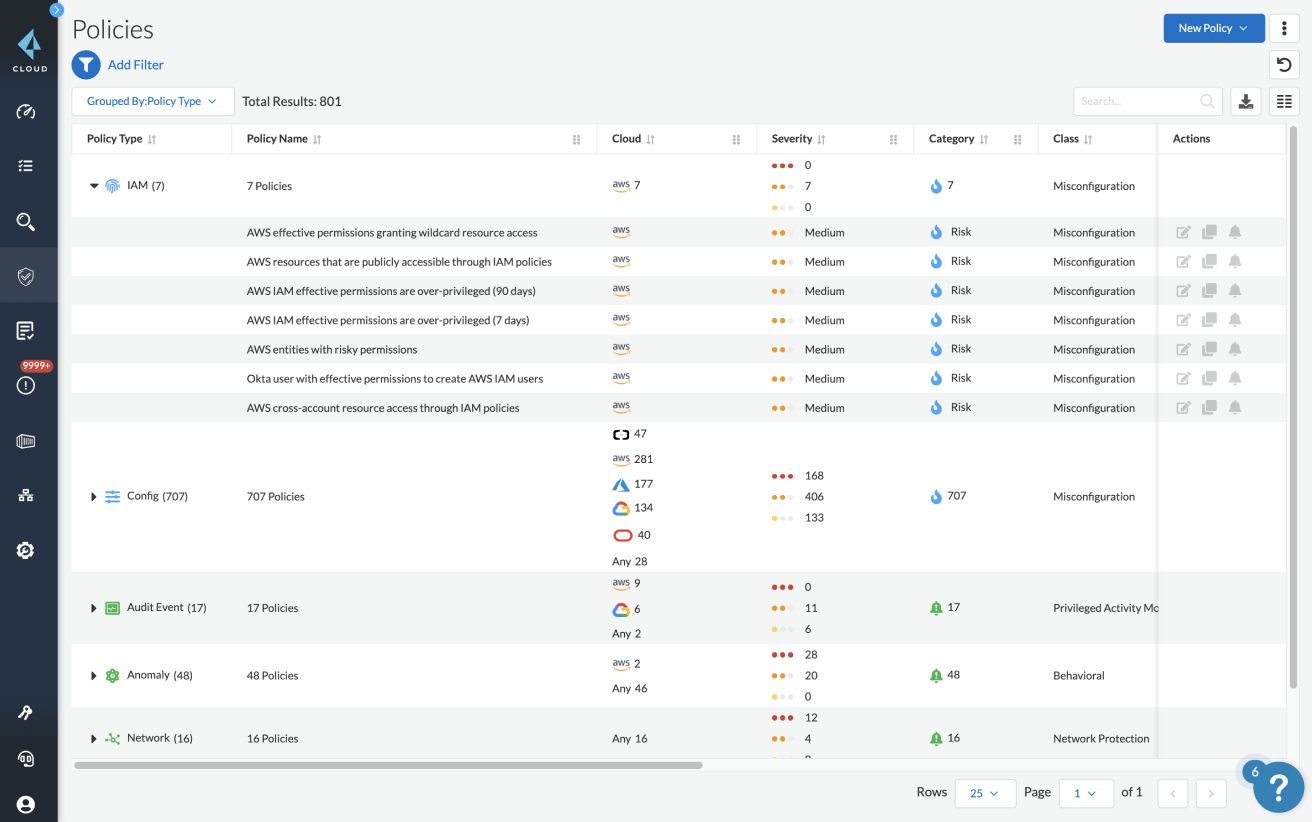

Administre los derechos de la nube desde una única solución

Obtenga capacidades integradas de Prisma Cloud que extienden la gestión de posturas a nivel de recursos para las identidades de la nube.

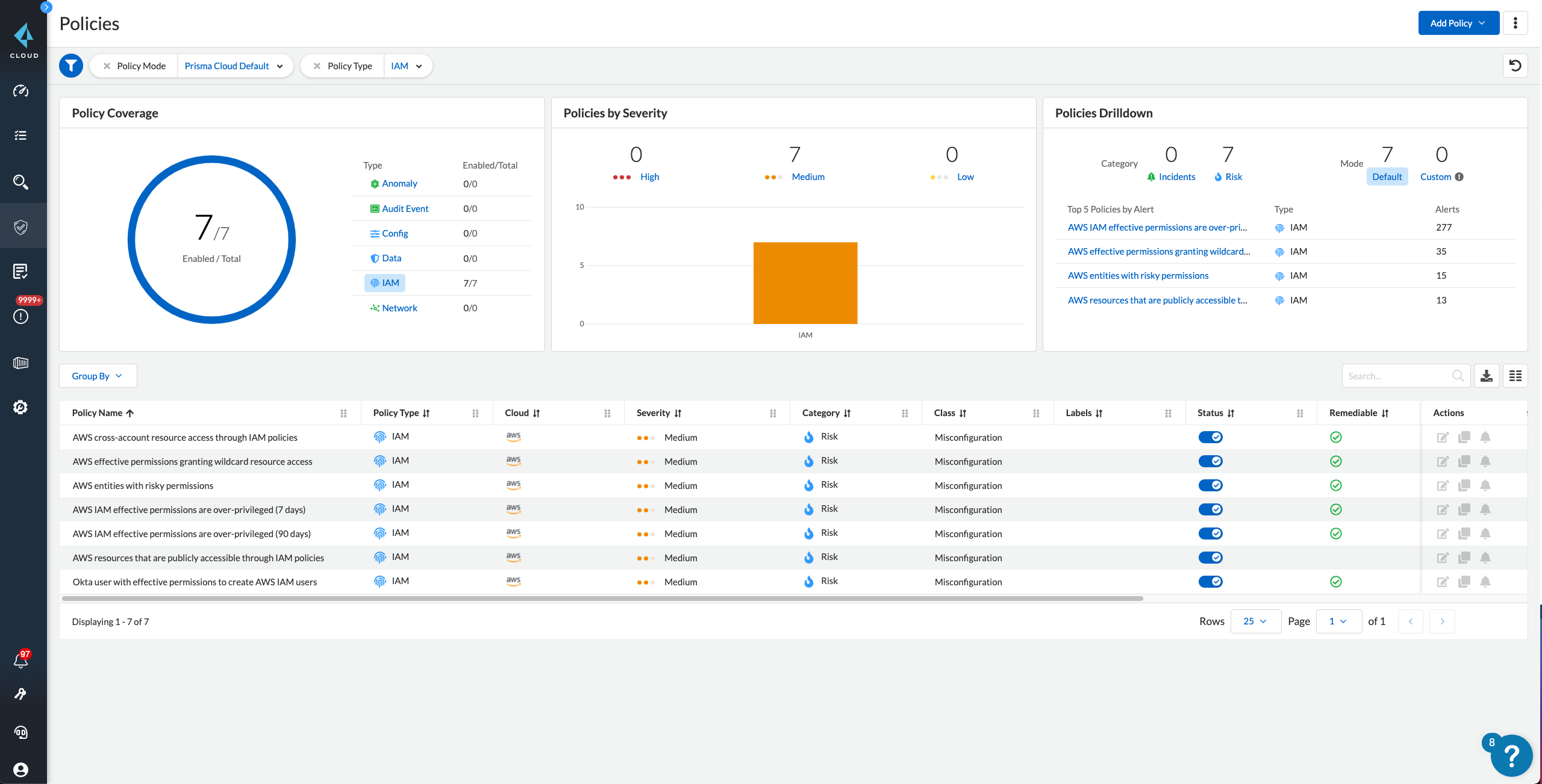

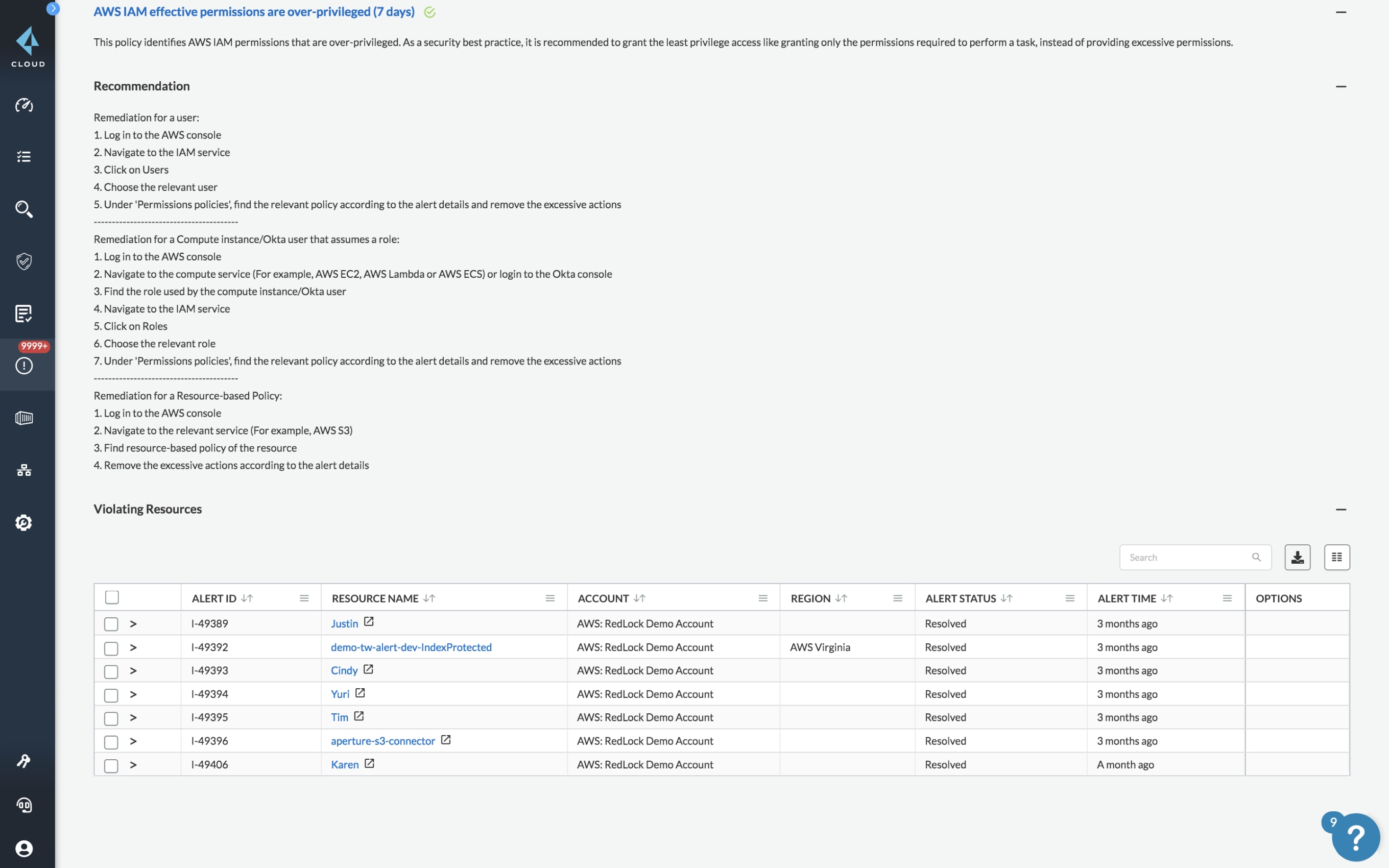

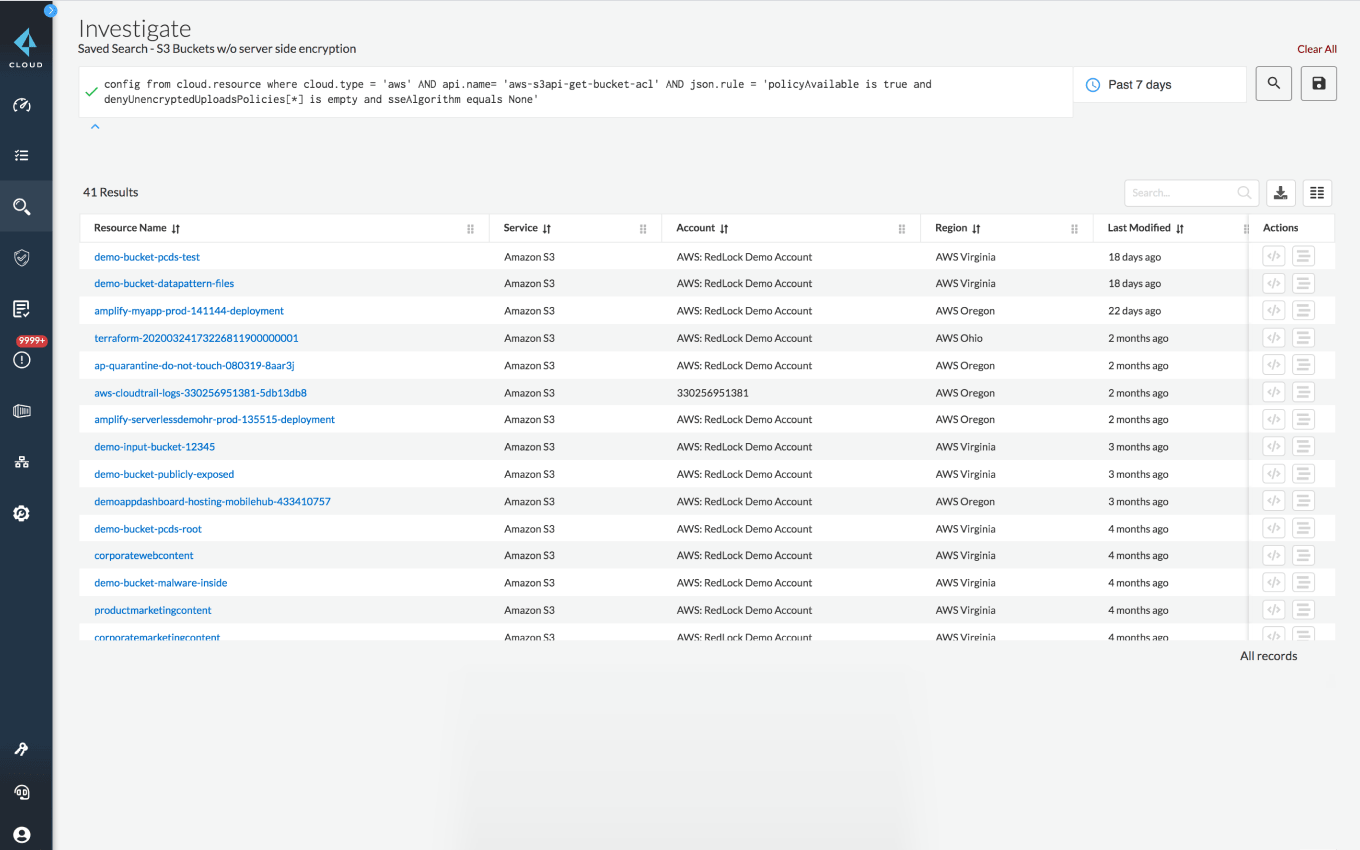

Implementar políticas preconstruidas

Aproveche las políticas listas para usar especializadas para detectar permisos riesgosos y eliminar el acceso no deseado a los recursos de la nube.

Permisos de auditoría para el cumplimiento interno

Audite rápidamente los permisos en la nube con datos de usuario relacionados, datos de servicio y cuentas en la nube.