Esta publicación es parte de una serie de blogs continuos que examinan "Certezas" (predicciones que están casi garantizadas de ocurrir) y "Posibilidades más remotas" (predicciones que son menos probables de ocurrir) en ciberseguridad durante 2017.

Este año ocurrieron algunos eventos en ciberseguridad destacados en la industria de servicios financieros, incluidos robos a diversos bancos miembros de SWIFT (Sociedad para las Comunicaciones Interbancarias y Financieras Mundiales) y a cajeros automáticos infectados con malware en Asia. A medida que miramos hacia el 2017, mi predicción es que veremos las siguientes tendencias en ciberseguridad en la industria de servicios financieros.

Certezas

- Creciente Adopción de la Nube Pública: La industria de servicios financieros es la última frontera para la computación en la nube pública. Luego de años de decir que nunca ocurrirá debido a inquietudes acerca de la seguridad de la información, la industria poco a poco ha comenzado a interesarse por el uso de la nube pública. Tanto Amazon Web Services (AWS) como Microsoft Azure ya anuncian a diversas instituciones financieras como clientes. Varias organizaciones han estado probando, evaluando y llevando a cabo pruebas de concepto en 2016 con ojo crítico sobre las prácticas de ciberseguridad apropiadas. Una gran cantidad de esas instituciones finalmente adoptarán la nube pública para cargas de trabajo de computación en 2017. Inicialmente, estas pueden incluir aplicaciones que manejan datos menos confidenciales. A pesar de que todavía hay muestras de resistencia en la industria de servicios financieros, definitivamente se están reduciendo. El atractivo de la agilidad, la escalabilidad y la rentabilidad que ofrece la computación en la nube pública resulta irresistible, especialmente cuando la seguridad puede formar parte de la estructura de la solución, en vez de solo ser agregada.

- Uso Común de Autenticación de Factores Múltiples (MFA): Como lo hemos observado en las recientes transacciones fraudulentas en diversos bancos miembros de SWIFT, de algún modo se robaron credenciales legítimas de inicio de sesión y contraseñas, y se utilizaron para realizar transferencias de fondos. Esta técnica de autenticación básica es más proclive a verse afectada y permite ataques de toma de control (ATO) de la cuenta. Las instituciones financieras finalmente tendrán en cuenta y adoptarán técnicas de MFA más sólidas, al menos de manera interna para aplicaciones esenciales y datos confidenciales, y definitivamente para las cuentas con privilegios tales como las de raíz o de administrador. Aunque no todas las técnicas de MFA se crean de la misma forma, cualquier método creará otro obstáculo que el adversario cibernético no podrá superar fácilmente. Las técnicas de MFA se basan sobre la presentación de evidencias, al menos dos de las siguientes:

- Algo que usted conoce (p. ej.: inicio de sesión/contraseña, PIN)

- Algo que usted posee (p. ej.: token de contraseña única, teléfono móvil)

- Algo propio de usted (p. ej.: huella digital, escáner de retina)

Posibilidades más remotas

- Amplia Implementación de Redes de Confianza Cero: Forrester Research primero lanzó el modelo de confianza cero (ZT) en 2009, pero a fines de 2016, las implementaciones aún no han alcanzado una alta adopción. De manera conceptual, es difícil refutar el valor de la seguridad de la información al restringir el tráfico a solo flujos conocidos y legítimos entre varias partes de la red. Cualquier actividad maliciosa será luego limitada por el gateway de segmentación más cercano. Sin embargo, los desafíos con el modelo ZT incluyen lo siguiente: dificultad para la completa identificación de los patrones de tráfico legítimos (tanto de manera inicial como en perpetuidad); necesidad de cooperación entre múltiples disciplinas (p. ej.: TI, seguridad, negocios); y la posibilidad de interrupciones comerciales, especialmente en entornos de zonas abandonadas. A pesar de esto, las instituciones financieras se harán a la idea del uso de ZT para sus redes y darán grandes pasos en 2017. Esto comenzará con pequeños grupos de segmentación de redes que limitarán el tráfico hacia/desde las partes más sensibles de cada entorno. Estos esfuerzos limitarán la exposición y restringirán el movimiento lateral luego de un compromiso. Al final, se tratará de qué tan lejos llegará una institución financiera dentro de su propia red en el camino de ZT.

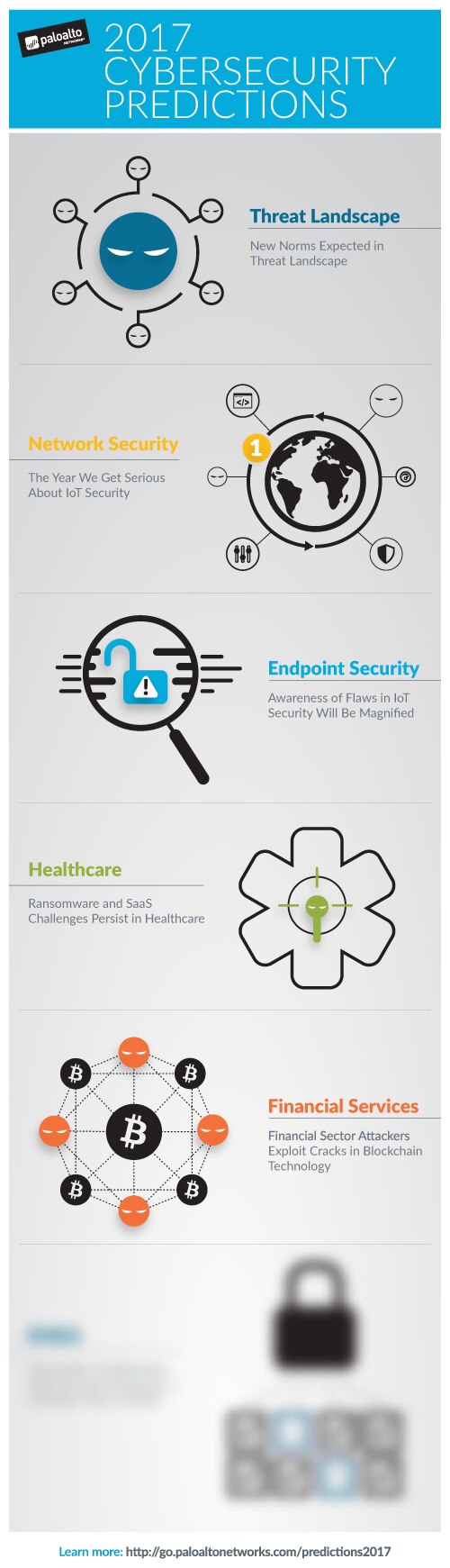

- La Cadena de Bloques Abre Otro Vector de Ataque: Aún existe mucha discusión acerca de la tecnología de cadena de bloques dentro del sector financiero. La cadena de bloques es definitivamente más grande que Bitcoin y es una tecnología de registro distribuida que está siendo considerada para el proceso de pagos, liquidación de operaciones, billeteras virtuales, etc. Además de las empresas emergentes, las instituciones financieras tradicionales están trabajando de manera activa para comprender esta tecnología y el potencial impacto en sus organizaciones. Algunos de los beneficios incluyen una mayor conveniencia, así como también la reducción de costos para los pagos transfronterizos, negocios de títulos y liquidaciones como resultado de la eliminación de los intermediarios. Otros beneficios incluyen una mayor transparencia y registros de auditoría para los oficiales, los auditores y los reguladores de cumplimiento. Incluso teniendo la mejor de las intenciones, los primeros adoptantes de esta tecnología en la industria financiera crearán otro vector de ataque, a pesar de los mecanismos inherentes de criptografía e inalterabilidad. Los actores maliciosos descubrirán las vulnerabilidades en las implementaciones emergentes de tecnologías de cadena de bloques y las explotarán en un intento de comprometer la seguridad y la confidencialidad de las transacciones financieras en 2017. Esto proporciona una transición hacia la próxima predicción.

- Mejores Resultados de la Coopetición: Las empresas emergentes de FinTech (tecnología financiera) continúan desafiando a las instituciones financieras por una parte de las billeteras de sus clientes. La tecnología financiera trae menores costos y enfoques innovadores para un segmento de la población de los bancos y de los inversores. Sin embargo, generalmente no cuentan con una marca de reconocimiento, con acceso a una amplia base de clientes, ni con experiencia en asuntos regulatorios. Por el otro lado, las instituciones financieras tradicionales claramente poseen aquellas calidades, pero a menudo no poseen la agilidad, ni la capacidad de innovación. Las instituciones financieras tradicionales están tratando de adoptar la computación en la nube para eliminar parte del freno, y algunas incluso han lanzado sus propias (autónomas) unidades de tecnología financiera. Otras se han embarcado en esfuerzos colaborativos con empresas de tecnología financiera para poder fusionar las competencias centrales de ambos subsectores. Este enfoque podría ser el mejor camino hacia las soluciones innovadoras en 2017, las cuales son de calidad industrial en términos de escalabilidad, arquitectura empresarial, ciberseguridad, etc. En última instancia, esto proporcionará productos o servicios de menor costo financiero y experiencias de cliente mejoradas, pero con seguridad, fluidez y cumplimiento regulatorio ya completamente incorporados.

¿Cuáles son sus predicciones de ciberseguridad para la industria de servicios financieros? Comparta sus pensamientos en los comentarios y asegúrese de estar atento a la próxima publicación de esta serie en la que compartiremos predicciones para EMEA.