Esta publicación es parte de una serie de blogs continuos que examinan "Certezas" (predicciones que están casi garantizadas de ocurrir) y "Posibilidades más remotas" (predicciones que son menos probables de ocurrir) en ciberseguridad durante 2017.

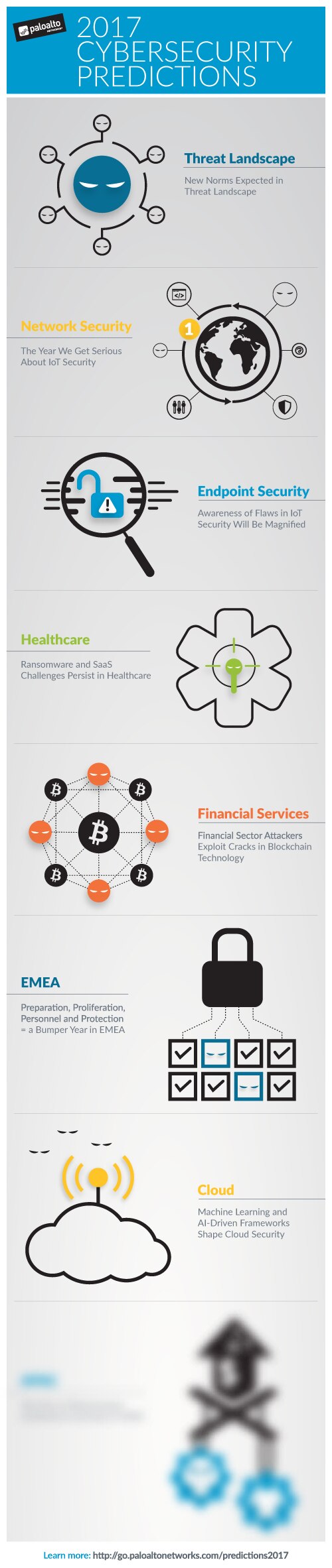

Esto es lo que predecimos para la nube en 2017:

Certezas

Una estrategia de seguridad híbrida y de múltiples nubes será lo nuevo normal entre los equipos de InfoSec

En los últimos años, la huella digital de las organizaciones se ha expandido más allá de los confines del centro de datos en las instalaciones y la nube privada hasta un modelo que ahora incorpora SaaS y nubes públicas. Hasta la fecha, los equipos de InfoSec han estado en un modo reactivo, mientras intentan implementar una estrategia de seguridad integral a través de toda su arquitectura híbrida. En 2017, veremos un esfuerzo organizado de los equipos de InfoSec para crear y lanzar una estrategia de seguridad de múltiples nubes, orientada a la resolución de las necesidades digitales emergentes de sus organizaciones. Mantener una postura de seguridad consistente, visibilidad generalizada y facilidad de gestión de seguridad a través de todas las nubes generará que los equipos de seguridad extiendan su estrategia más allá de las consideraciones de seguridad para las nubes privadas y públicas y también se enfoquen en habilitar las aplicaciones SaaS de manera segura.

Los cambios constantes en lo que se refiere a las leyes de privacidad de datos afectarán las elecciones de seguridad en la nube

Las leyes de privacidad de datos transfronterizas desempeñan una función importante al tener en cuenta opciones de computación en la nube para organizaciones en todas partes del mundo. Debido a acontecimientos recientes como el Brexit y la expansión de las restricciones de flujo de datos transfronterizos en Asia-Pacífico, los líderes de seguridad de TI buscarán obtener flexibilidad y adaptabilidad por parte de sus proveedores de seguridad en la nube en 2017. Las ofertas de seguridad en la nube necesitan abordar la diversidad entre las nubes, implementar una política de seguridad consistente y adaptarse a las leyes de privacidad de datos del estado-nación residente. La nube WildFire de la UE es un gran ejemplo de cómo permitir la presencia regional para cumplir con los requisitos de residencia de datos locales. Es un marco de análisis de amenazas mundial, basado en la nube e impulsado por la comunidad que correlaciona la información sobre amenazas y crea conjuntos de reglas de prevención que pueden aplicarse en toda la estructura pública, privada y de SaaS de las organizaciones ubicadas en Europa.

Brecha a gran escala en la nube pública

El entusiasmo y el interés acerca del uso de la nube pública nos recuerda a los primeros días de uso de Internet. Prácticamente cada organización con la que nos comunicamos utiliza o está planeando utilizar Amazon Web Services (AWS) o Microsoft Azure para los proyectos nuevos. Y es sobre la base de esta observación que predecimos que un incidente de seguridad que resulte en la pérdida de los datos almacenados en una nube pública obtendrá atención internacional. La realidad es que, dado el volumen de pérdida de datos en el último año, probablemente ya han ocurrido una o más brechas exitosas, pero la ubicación específica (privada, pública o SaaS) de donde se ubicaban los datos raramente se revelará. Pero eso está destinado a cambiar a medida que más empresas trasladen sus aplicaciones comerciales esenciales a la nube pública.

La base de la predicción es doble. Los proveedores de nube pública son más seguros que la mayoría de las organizaciones, pero su protección se limita a la infraestructura subyacente, no necesariamente a las aplicaciones en uso, al acceso otorgado a dichas aplicaciones, ni a los datos disponibles luego del uso de estas aplicaciones. A los atacantes no les importa donde está ubicado su objetivo. Su meta es obtener acceso a su red, navegar hacia un objetivo (ya sea datos, propiedad intelectual o recursos de computación excedentes) y luego ejecutar su meta final, independientemente de la ubicación. Desde esta perspectiva, usted debería considerar su implementación de la nube pública como una extensión de su centro de datos; y los pasos para protegerla no deberían ser distintos a aquellos que realiza para proteger su centro de datos.

La velocidad del movimiento de la nube pública, en combinación con las declaraciones de una "infraestructura más segura", está produciendo, en algunos casos, atajos de seguridad en los que casi no se utiliza seguridad. Muy a menudo, escuchamos de los clientes y posibles clientes que el uso de servicios de seguridad nativa o productos puntuales de seguridad es suficiente. La realidad es que el filtrado básico y las ACLs (listas de control de acceso) no ayudan mucho a reducir la cantidad de amenazas, mientras que abrir TCP/80 o TCP/443 permite casi 500 aplicaciones de todas clases, incluyendo proxies, túneles cifrados y aplicaciones de acceso remoto. El filtrado de puertos no es capaz de prevenir amenazas o controlar el desplazamiento de archivos, lo que mejora solo levemente cuando se combina con productos puntuales de detección y eliminación, o aquellos que solo previenen amenazas conocidas. Es nuestro deseo que, a medida que los proyectos de nube pública aumenten en volumen y alcance, se aplique una mayor diligencia del cliente como parte del modelo de responsabilidad de seguridad compartida. Las consideraciones deberían incluir visibilidad y control completos al nivel de aplicación, y la prevención de amenazas conocidas y desconocidas, con la mirada puesta hacia la automatización para tomar todo lo que se ha aprendido y utilizarlo para mejorar continuamente las técnicas de prevención para todos los clientes.

Posibilidades más remotas

Seguridad Autónoma: Surgimiento de los marcos de seguridad impulsados por la inteligencia artificial y el aprendizaje automatizado

El 2016 introdujo vehículos sin conductor y drones de selfies a los consumidores. La tecnología detrás de esas innovaciones fue impulsada en gran medida por la inteligencia artificial (artificial intelligence - AI) y el aprendizaje automatizado (machine learning - ML). El uso de AI y ML dentro de la ciberseguridad no es nuevo. Los proveedores de ciberseguridad han estado aprovechándolos para el análisis de amenazas y desafíos de big data planteados por la inteligencia de amenazas. Sin embargo, la disponibilidad generalizada de marcos de AI/ML de código abierto y la simplicidad de la automatización asociada con estos redefinirán los enfoques de automatización de la seguridad dentro de los equipos de InfoSec. Hoy en día, la automatización de la seguridad trata la simplificación y la agilización de tareas monótonas asociadas con la definición e implementación de políticas de ciberseguridad. Pronto, los marcos de inteligencia artificial y de aprendizaje automatizado serán utilizados por los equipos de InfoSec para la implementación de posturas de seguridad predictivas a través de las infraestructuras de nubes públicas, privadas y SaaS. Ya se pueden observar algunos primeros ejemplos que reflejan el enfoque anterior. Los proyectos de código abierto, como MineMeld, están dando forma al pensamiento de los equipos de InfoSec acerca de cómo aprovechar los datos de amenazas de origen externo y utilizarlos para configurar la política de seguridad en base a las necesidades específicas de la organización. En 2017 y los años siguientes, podremos observar el aumento de los enfoques autónomos hacia la ciberseguridad.

APIs Inseguras: Subvertir la automatización para hackear su nube

Las interfaces de programación de aplicaciones (APIs) se han convertido en el medio principal para el acceso a servicios dentro de las nubes. Al darse cuenta de los problemas potenciales asociados con los métodos de autenticación tradicionales y las prácticas de almacenamiento de credenciales (contraseñas de codificación no modificable), los proveedores de la nube han implementado mecanismos de autenticación (claves APIs) y servicios de metadatos (contraseñas temporales) como alternativas que aprovechan el desarrollo de aplicaciones. El enfoque de las APIs es generalizado a través de todos los servicios de la nube y es, en varios casos, inseguro. Esto proporciona un nuevo vector de ataque a los hackers, y en 2017 y los años siguientes, escucharemos acerca de más fallas que aprovechan las APIs abiertas e inseguras para comprometer las nubes.

¿Cuáles son sus predicciones de ciberseguridad acerca de la nube? Comparta sus pensamientos en los comentarios y asegúrese de estar atento a la próxima publicación de esta serie en la que compartiremos predicciones para Asía-Pacífico.