- 1. ¿Cómo funciona un concentrador VPN?

- 2. ¿Por qué utilizar un concentrador VPN?

- 3. Ventajas del concentrador VPN

- 4. Desventajas del concentrador VPN

- 5. Tipos de protocolo de encriptación del concentrador VPN

- 6. Concentrador VPN frente a enrutador VPN

- 7. Concentrador VPN vs. VPN de sitio a sitio

- 8. Concentrador VPN vs. Cifrado IPsec

- 9. Concentrador VPN vs. Cliente VPN

- 10. Preguntas frecuentes sobre el concentrador VPN

- ¿Cómo funciona un concentrador VPN?

- ¿Por qué utilizar un concentrador VPN?

- Ventajas del concentrador VPN

- Desventajas del concentrador VPN

- Tipos de protocolo de encriptación del concentrador VPN

- Concentrador VPN frente a enrutador VPN

- Concentrador VPN vs. VPN de sitio a sitio

- Concentrador VPN vs. Cifrado IPsec

- Concentrador VPN vs. Cliente VPN

- Preguntas frecuentes sobre el concentrador VPN

¿Qué es un concentrador VPN?

- ¿Cómo funciona un concentrador VPN?

- ¿Por qué utilizar un concentrador VPN?

- Ventajas del concentrador VPN

- Desventajas del concentrador VPN

- Tipos de protocolo de encriptación del concentrador VPN

- Concentrador VPN frente a enrutador VPN

- Concentrador VPN vs. VPN de sitio a sitio

- Concentrador VPN vs. Cifrado IPsec

- Concentrador VPN vs. Cliente VPN

- Preguntas frecuentes sobre el concentrador VPN

Un concentrador VPN es un dispositivo de red diseñado para administrar el tráfico VPN de varios usuarios.

Establece y controla las conexiones VPN, permitiendo a los trabajadores remotos acceder a la red corporativa de forma segura. Este dispositivo admite un elevado número de conexiones simultáneas, lo que garantiza que el acceso remoto sea fiable y seguro. El acceso remoto seguro es fundamental para las organizaciones que cuentan con un importante número de trabajadores remotos o múltiples sucursales.

¿Cómo funciona un concentrador VPN?

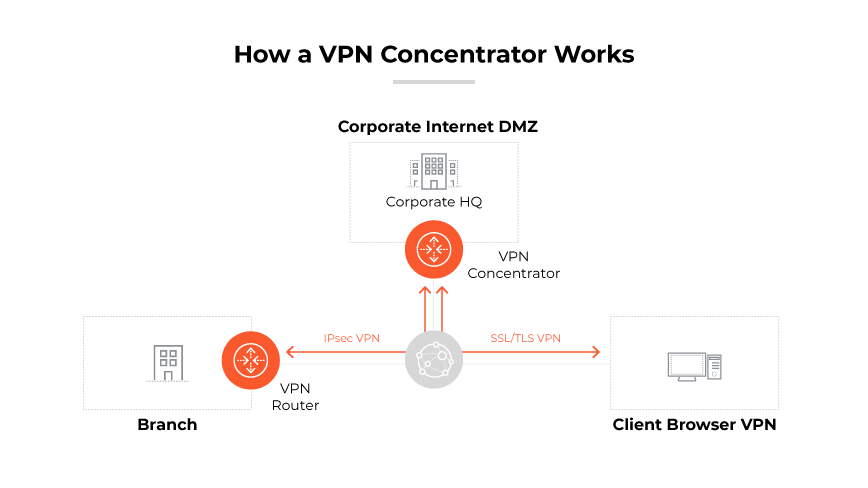

Un concentrador VPN (red privada virtual) sirve como robusto conector y administrador de múltiples túneles VPN cifrados dentro de una red empresarial. Comienza su función en el extremo de la red, garantizando que todos los datos entrantes y salientes pasen por sus canales seguros. El concentrador autentica a los usuarios remotos, concediendo acceso a la red sólo después de verificar sus credenciales. Una vez autentificado un usuario, el concentrador le asigna una dirección IP única, lo que permite su identificación individual dentro de la red.

El dispositivo se encarga del trabajo pesado de encriptación y desencriptación, garantizando que los datos enviados desde y hacia la red de la empresa sean ilegibles para cualquier parte no autorizada. Al administrar todas las conexiones VPN, el concentrador mantiene la integridad y confidencialidad del tráfico de datos que entra y sale de la red de la empresa. Esta función es fundamental para protegerse contra las filtraciones de datos y garantizar una comunicación segura para los empleados remotos o móviles.

Además, el concentrador mantiene las claves criptográficas necesarias para la transmisión segura de datos. Utiliza protocolos VPN establecidos para administrar las complejidades de la creación, el mantenimiento y la terminación de los túneles cifrados, garantizando una conectividad fluida y segura para todos los usuarios. Este proceso es vital para las empresas que exigen un alto nivel de protección de datos y para los empleados que necesitan acceder a recursos corporativos sensibles desde varias ubicaciones.

¿Por qué utilizar un concentrador VPN?

Un concentrador VPN se utiliza en un entorno empresarial para gestionar grandes volúmenes de conexiones VPN. Su propósito es establecer y administrar comunicaciones seguras para trabajadores remotos que acceden a recursos corporativos. Este dispositivo funciona como un enrutador diseñado específicamente para crear, configurar y administrar el tráfico de red VPN. Sirve como punto central para las conexiones remotas, canalizando datos seguros y encriptados hacia y desde múltiples endpoints de forma controlada y eficaz.

Las organizaciones emplean un concentrador VPN para soportar conexiones simultáneas, lo que permite el acceso remoto a una red sin comprometer la seguridad. Esta capacidad es esencial para las operaciones a gran escala en las que los empleados, las partes interesadas o las sucursales requieren un acceso fiable y constante a la red central para las operaciones diarias.

Ventajas del concentrador VPN

Integración perfecta

Una vez iniciado el software cliente VPN, se conecta automáticamente al concentrador VPN. Esta creación automática de túneles permite una experiencia de usuario fluida sin necesidad de configuración manual para cada sesión.

Control centralizado

Un concentrador VPN centraliza la gestión de las conexiones de red, lo que permite una supervisión administrativa simplificada de las políticas de acceso y seguridad de la VPN.

Capacidades avanzadas de enrutamiento

Como forma avanzada de equipo de enrutamiento, los concentradores VPN administran protocolos y algoritmos más complejos que los enrutadores estándar. Esto proporciona una funcionalidad especializada adaptada a conexiones seguras y de gran volumen.

Escalabilidad eficiente

El concentrador es experto en generar rápidamente múltiples túneles VPN. Esto permite satisfacer las necesidades de conexión de numerosos empleados remotos sin la latencia asociada a las configuraciones individuales de los clientes VPN.

Administración del acceso

Con un concentrador VPN, los administradores pueden implementar controles de acceso de grano fino. Esto les permite restringir el acceso de los usuarios a zonas sensibles de la red en función de funciones o atributos definidos.

Desventajas del concentrador VPN

Inversión inicial elevada

Un concentrador VPN puede conllevar importantes costos iniciales. El gasto suele estar asociado con el hardware y el software de nivel empresarial necesarios para la implementación.

Limitaciones del ancho de banda

Los concentradores VPN tienen capacidades de ancho de banda finitas. Cuando numerosos trabajadores remotos se conectan simultáneamente, el ancho de banda disponible puede ser insuficiente, lo que puede provocar una degradación del servicio.

Complejidad en la administración

La configuración de un concentrador VPN exige personal cualificado. Requiere que los ingenieros de redes garanticen una integración fluida con los sistemas existentes y el cumplimiento de los protocolos de seguridad.

Techo de rendimiento

El concentrador tiene un límite máximo de rendimiento. Para mejorar el rendimiento más allá de este límite, puede ser necesario hardware adicional, lo que supone una mayor inversión.

Problemas de escalabilidad

Ampliar los servicios con un concentrador VPN de hardware puede ser todo un reto. La ampliación suele requerir concentradores adicionales, lo que aumenta los costos y la complejidad.

Punto único de fallo

Si un concentrador VPN experimenta un fallo, todas las comunicaciones de la red conectada pueden verse comprometidas, lo que puede resultar especialmente perturbador para las grandes organizaciones con una amplia plantilla de trabajadores remotos.

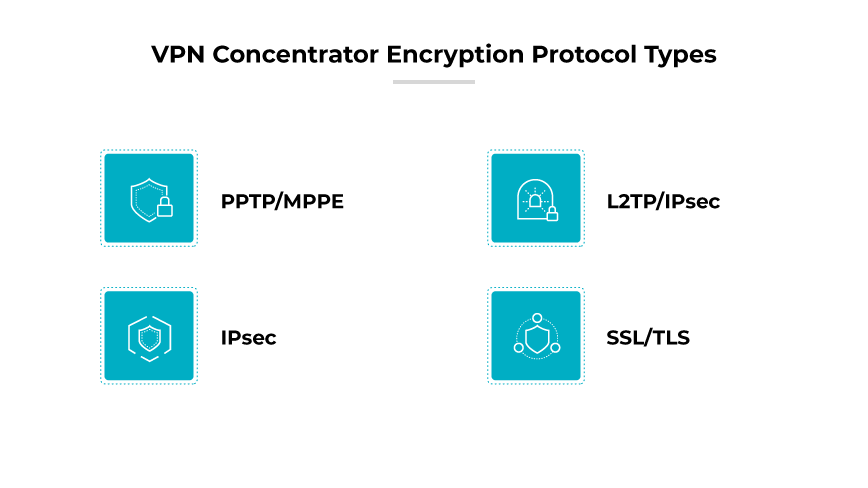

Tipos de protocolo de encriptación del concentrador VPN

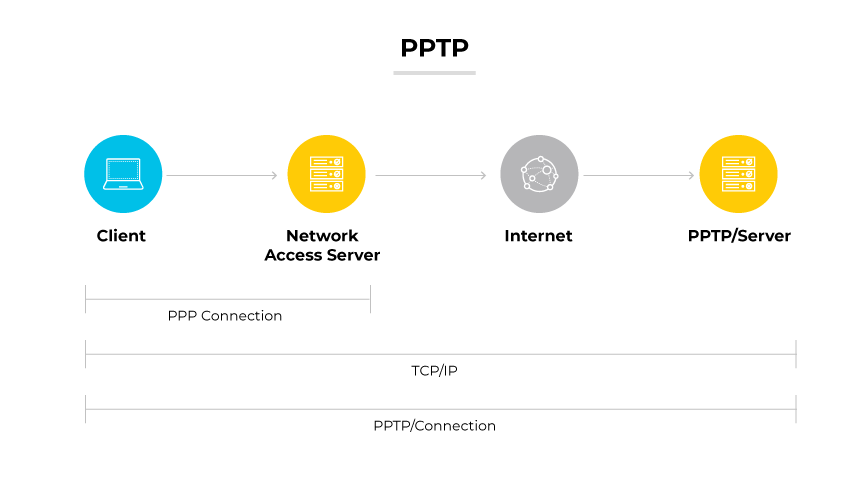

PPTP/MPPE

Protocolo de túnel punto a punto combinado con Microsoft Point-to-Point Encryption es un protocolo de cifrado habitual para las VPN. Aprovecha MPPE para cifrar los datos, ya que PPTP no ofrece cifrado de forma independiente.

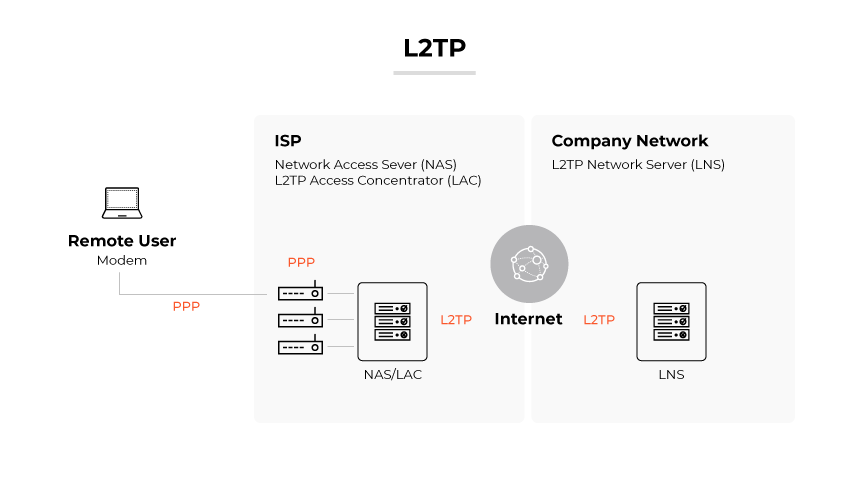

L2TP/IPsec

El protocolo de túnel de capa 2 sobre IPsec se utiliza con frecuencia en las VPN de acceso remoto, especialmente con sistemas heredados. IPsec es responsable de los servicios de encriptación cuando se utiliza L2TP.

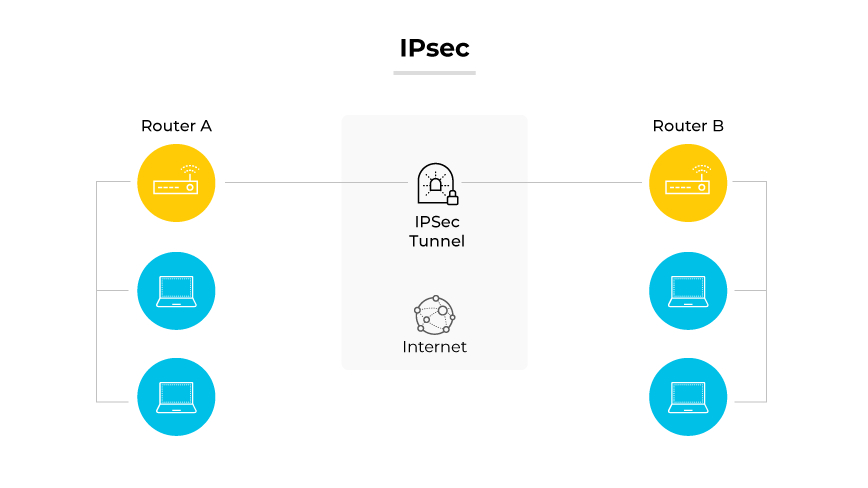

IPsec

Seguridad de los protocolos de Internet es un robusto conjunto de protocolos. Proporciona encriptación y autenticación de alto nivel. IPsec funciona en dos modos, cada uno de los cuales cumple diferentes funciones de seguridad.

SSL/TLS

Secure Sockets Layer (SSL) y su sucesor, Transport Layer Security (TLS), son protocolos de encriptación que pueden asegurar las conexiones VPN. Facilitan el acceso remoto seguro basado en navegador, lo que permite a los concentradores VPN admitir diversos sistemas cliente sin necesidad de un software VPN dedicado.

Concentrador VPN frente a enrutador VPN

Un concentrador VPN está diseñado para empresas que requieren amplias capacidades de acceso remoto. Puede gestionar un elevado número de conexiones VPN simultáneas, proporcionando una seguridad robusta y una conectividad sin fisuras para un gran número de empleados remotos. Sus funciones avanzadas están adaptadas para mantener el rendimiento y la seguridad en infraestructuras de red complejas y a gran escala.

Por el contrario, un enrutador VPN está orientado a redes más pequeñas, adecuado para encriptar el tráfico de datos de dispositivos dentro de una misma ubicación. Aunque ofrece un nivel fundacional de seguridad, sus capacidades no están pensadas para las demandas de escalabilidad y rendimiento de las empresas más grandes con una importante plantilla remota o redes multisitio.

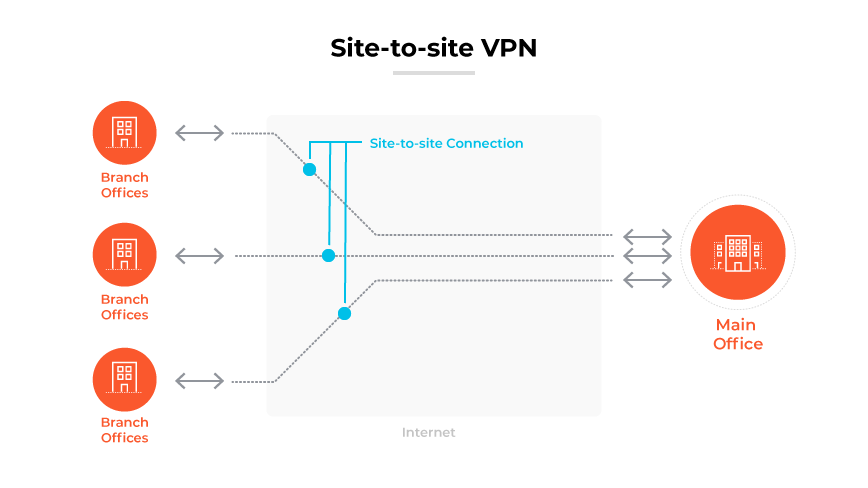

Concentrador VPN vs. VPN de sitio a sitio

Una VPN es ideal para las organizaciones que tienen una plantilla dispersa que requiere un acceso remoto y seguro a la red. Los concentradores VPN son expertos en la administración del tráfico y en garantizar conexiones seguras para los usuarios, independientemente de su ubicación, a través de diversos dispositivos, incluidos móviles y portátiles.

Por el contrario, una VPN de sitio a sitio es una configuración que crea un puente virtual que conecta redes enteras en distintas ubicaciones, haciendo que actúen como una única red. Esto resulta especialmente útil para las empresas con varias sucursales que necesitan colaborar estrechamente y compartir recursos como si estuvieran situadas dentro de la misma red local. Las VPN de sitio a sitio no se ocupan principalmente de las conexiones individuales de los usuarios, sino que se centran en enlazar los recursos de red de distintas oficinas.

Concentrador VPN vs. Cifrado IPsec

Un concentrador VPN se utiliza para crear y administrar una gran cantidad de túneles VPN, a menudo en un entorno empresarial. El concentrador VPN se encarga de garantizar que la conexión sea estable y segura, de administrar el cifrado y de mantener la integridad de la transmisión de datos.

El cifrado IPsec, por su parte, es un conjunto de protocolos para asegurar las comunicaciones del Protocolo de Internet (IP) autenticando y cifrando cada paquete IP de una sesión de comunicación. Se utiliza habitualmente para establecer túneles VPN, ofreciendo altos niveles de seguridad para los datos. Aunque un concentrador VPN puede emplear IPsec como uno de los métodos para crear un túnel seguro, IPsec en sí se ocupa del cifrado y la seguridad reales de los paquetes de datos que se envían a través de la red.

Concentrador VPN vs. Cliente VPN

Un concentrador VPN proporciona una solución VPN centralizada, que gestiona los protocolos de seguridad, el cifrado y el enrutamiento del tráfico para varios usuarios al mismo tiempo, a menudo a través de diversas ubicaciones geográficas. El concentrador garantiza conexiones seguras y cifradas para un gran número de dispositivos, centralizando la administración de la VPN para una organización.

Por el contrario, un cliente VPN es un software que permite a un dispositivo individual establecer una conexión segura con un servidor VPN. Lo utilizan trabajadores remotos o particulares que necesitan acceder a la red corporativa de forma segura desde diversos lugares. Mientras que el concentrador VPN atiende las necesidades de seguridad de la red colectiva, el cliente VPN aborda los requisitos de conexión segura de un único usuario o dispositivo.