-

- ¿Qué es el análisis de la composición del software?

- ¿Cuáles son los riesgos de utilizar componentes de código abierto?

- El análisis de la composición del software identifica los riesgos en los paquetes de código abierto

- Cómo utilizar el SCA en los procesos de desarrollo

- Las ventajas del análisis de la composición del software

- Preguntas frecuentes sobre el análisis de la composición del software

Contenido

-

¿Qué es una configuración insegura del sistema?

- CICD-SEC-7: Explicación de la configuración insegura del sistema

- Importancia de la configuración segura del sistema en CI/CD

- Prevención de la configuración insegura del sistema en CI/CD

- Normas industriales para la seguridad de la configuración del sistema

- Preguntas frecuentes sobre la configuración insegura del sistema

- ¿Qué es la ejecución de tuberías envenenadas (EPP)?

¿Qué es el análisis de la composición del software (SCA)?

Contenido

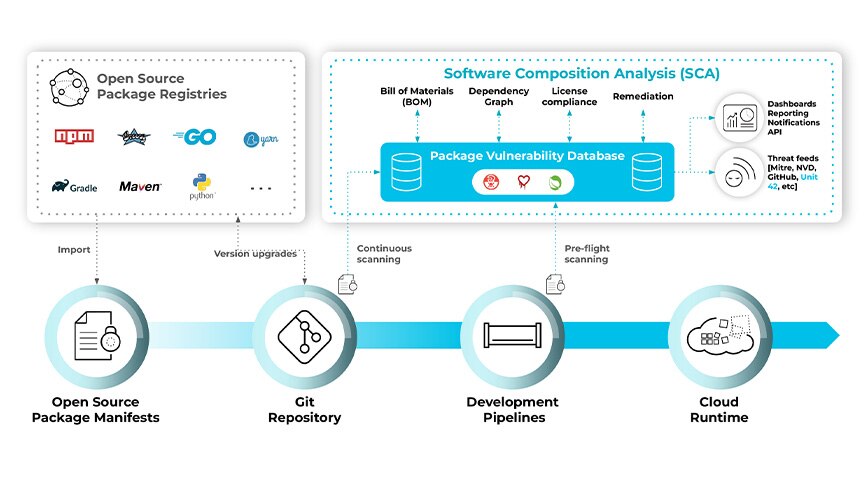

El análisis de composición de software (SCA) proporciona un análisis profundo de los paquetes de código abierto que utiliza una aplicación. SCA destaca las vulnerabilidades y las licencias en las dependencias para las evaluaciones de riesgo y cumplimiento, y puede generar una lista de materiales de software (SBOM) de todos los recursos para compartirla con las partes interesadas internas y los clientes externos.

¿Qué es el análisis de la composición del software?

El análisis de la composición del software permite a los desarrolladores aprovechar de forma segura los paquetes de código abierto sin exponer a las organizaciones a vulnerabilidades innecesarias o a problemas legales y de cumplimiento.

Los componentes de código abierto se han convertido en omnipresentes en el desarrollo de software moderno, y la mayoría de las bases de código de las aplicaciones modernas están formadas por paquetes de este tipo. Este método permite a los desarrolladores avanzar con mayor rapidez, ya que no necesitan recrear un código que está disponible libremente y ha sido revisado por la comunidad. Sin embargo, este proceso también conlleva su propio conjunto de riesgos.

¿Cuáles son los riesgos de utilizar componentes de código abierto?

Antes de construir imágenes de contenedor con estos componentes, los desarrolladores deben ser conscientes de los problemas de seguridad derivados de las vulnerabilidades descubiertas previamente en los paquetes. También tienen que asegurarse de que están cumpliendo los requisitos relativos a las licencias de uso de software.

Los miembros de la comunidad encuentran y parchean vulnerabilidades con frecuencia, pero la carga de actualizar su código recae en los desarrolladores. Cuando se encuentra una vulnerabilidad, es sólo cuestión de tiempo que se haga público un exploit, lo que abre la puerta a que incluso los atacantes de bajo nivel se aprovechen del problema.

El problema se agrava por el hecho de que la mayoría de las vulnerabilidades del software no se encuentran en los paquetes inmediatos o raíz, sino en las dependencias de las dependencias, a varias capas de profundidad. Arreglar sólo los paquetes raíz en uso no siempre asegurará las bibliotecas en uso.

Además, existen docenas de licencias de código abierto con una gran variedad de normas. Por ejemplo, algunos exigen la atribución mientras que otros requieren que también se publique el código fuente de la aplicación que utiliza el componente. Hacer un seguimiento de todas las licencias y sus normas puede resultar difícil.

El análisis de la composición del software identifica los riesgos en los paquetes de código abierto

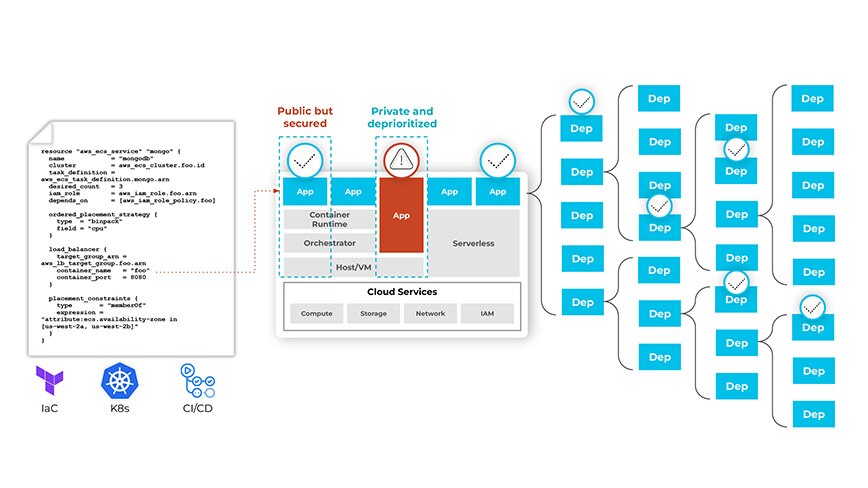

Las herramientas SCA identifican todos los paquetes de código abierto de una aplicación y todas las vulnerabilidades conocidas de esos paquetes. Este conocimiento puede utilizarse para notificar a los desarrolladores los problemas de su código para que los solucionen antes de que sean explotados. Un buen proceso de análisis de la composición del software mirará más allá de los administradores de paquetes hacia la infraestructura como código (IaC) y los manifiestos de Kubernetes, extrayendo imágenes para identificar vulnerabilidades en esas imágenes.

Las herramientas SCA con conexiones a plantillas IaC y el escaneado ilimitado de dependencias garantizan que las vulnerabilidades no pasen desapercibidas ni queden sin resolver.

Las herramientas de análisis de composición de software también pueden utilizarse para generar una lista de materiales de software (SBOM o software BOM) que incluya todos los componentes de código abierto utilizados por una aplicación. El SBOM enumera los detalles sobre la versión del paquete, así como las vulnerabilidades conocidas y las licencias de cada componente en uso. Por ejemplo, para Python, la lista de materiales incluirá todos los paquetes en las declaraciones de importación, como httplib2, junto con el número de versión, las vulnerabilidades descubiertas y las licencias de cada paquete.

Los programas de SCA deben permitir la colaboración entre las partes interesadas, como los equipos de ingeniería, DevOps, seguridad y cumplimiento. Muchas organizaciones utilizarán estos programas para crear alertas y/o bloquear la fusión de código en repositorios si dicho código incluye componentes de código abierto que violan los mandatos de cumplimiento de la organización para controlar la exposición. La determinación de un nivel de gravedad aceptable para las vulnerabilidades y los tipos de licencia debe implicar a las partes interesadas pertinentes.

Cómo utilizar el SCA en los procesos de desarrollo

Un buen proceso de SCA está integrado en todo el proceso de desarrollo. Comenzando en entornos locales, los desarrolladores necesitan poder comprobar su código en busca de vulnerabilidades y el cumplimiento de la licencia a medida que lo escriben.

Aprovechando los complementos de los entornos de desarrollo integrados (IDE), las herramientas SCA pueden notificar a los desarrolladores las vulnerabilidades a medida que añaden paquetes. Antes de confirmar el código en un repositorio, las comprobaciones y los comentarios automatizados de las solicitudes de extracción deben informar a los desarrolladores de cualquier problema que se introduzca y bloquear el código que no cumpla los requisitos.

Esto debería trasladarse a las implementaciones en las que se puede bloquear el despliegue de software con niveles predeterminados de vulnerabilidades o tipos de licencias. Los equipos de seguridad también deben tener una amplia visibilidad de la postura de los componentes de su entorno.

El análisis de la composición del software amplía la cobertura del código a la nube y de la infraestructura a las capas de aplicación para rastrear las vulnerabilidades a lo largo del ciclo de vida del desarrollo.

En todos los ámbitos, los desarrolladores deben ser informados de los riesgos a los que los paquetes pueden exponerles. Las vulnerabilidades deben clasificarse y priorizarse (por ejemplo, utilizando las puntuaciones CVE y el tiempo transcurrido desde que se informó de la vulnerabilidad) en función de la criticidad y los impactos en la infraestructura (por ejemplo, si el paquete vulnerable se encuentra en una VPC privada). Las licencias deben agruparse por aquellas permitidas pero que requieren detalles adicionales, como la atribución, y las que no están permitidas por las políticas de la organización, como las licencias " copyleft".

Las ventajas del análisis de la composición del software

Es importante que los equipos sean conscientes de la postura de sus entornos de aplicación. Al proporcionar información sobre el cumplimiento de las licencias y las vulnerabilidades de forma temprana y frecuente, el análisis de la composición del software ayuda a mitigar algunos de los riesgos de utilizar componentes de código abierto en las aplicaciones. Aunque las tasas de parcheo del 100% son improbables, conocer el riesgo y sopesar el costo de solucionar una vulnerabilidad forma parte de la mejora de la postura de seguridad.

Para saber más sobre la seguridad de los procesos de desarrollo modernos, consulte ¿Qué es DevSecOps?.

Preguntas frecuentes sobre el análisis de la composición del software

La identificación de componentes de código abierto en SCA implica escanear una base de código de software para detectar todas las bibliotecas y marcos de trabajo de código abierto utilizados. Este proceso genera un inventario de componentes, incluyendo sus versiones y orígenes. Una identificación precisa es crucial para evaluar las vulnerabilidades de seguridad, el cumplimiento de las licencias y los posibles problemas legales. Herramientas como Snyk y WhiteSource utilizan algoritmos avanzados y amplias bases de datos para identificar los componentes con precisión. Al comprender los componentes de código abierto en uso, las organizaciones pueden gestionar los riesgos de forma eficaz y garantizar que sus prácticas de desarrollo de software se ajustan a las normas del sector.

La detección de vulnerabilidades en SCA implica escanear los componentes de código abierto en busca de vulnerabilidades de seguridad conocidas. Las herramientas SCA comparan los componentes identificados con bases de datos de vulnerabilidad como la Base de Datos Nacional de Vulnerabilidad (NVD) y fuentes propias. Este proceso pone de manifiesto los fallos de seguridad, lo que permite a los desarrolladores abordarlos de forma proactiva. La detección de vulnerabilidades ayuda a prevenir la explotación de puntos débiles en las bibliotecas de código abierto, reduciendo el riesgo de filtraciones de datos y ciberataques. Herramientas como Black Duck y Snyk proporcionan alertas de vulnerabilidad en tiempo real y orientación detallada para remediarlas, mejorando la postura de seguridad de los proyectos de software.

El cumplimiento de las licencias en SCA garantiza que los componentes de código abierto utilizados en proyectos de software se adhieren a los requisitos legales y regulatorios. Las herramientas SCA analizan las licencias asociadas a cada componente, identificando posibles conflictos y obligaciones. Este proceso ayuda a las organizaciones a evitar riesgos legales y a garantizar que cumplen los términos de las licencias de código abierto. El cumplimiento de las licencias también implica el seguimiento y la administración de las obligaciones de licencia, como los requisitos de atribución y distribución. Herramientas como WhiteSource y FOSSA proporcionan soluciones integrales para el cumplimiento de licencias, lo que permite a las organizaciones gestionar el uso del código abierto de forma responsable y mitigar los riesgos legales.

La administración de dependencias en SCA implica el seguimiento y control de las bibliotecas y marcos de terceros en los que se basa un proyecto de software. Las herramientas SCA identifican las dependencias directas y transitivas, proporcionando información sobre su estado de seguridad y cumplimiento. Una administración eficaz de las dependencias garantiza que los componentes estén actualizados y libres de vulnerabilidades conocidas. También implica automatizar las actualizaciones y resolver los conflictos de dependencia. Herramientas como Snyk y Renovate ofrecen funciones avanzadas de administración de dependencias, integrándose a la perfección en los flujos de trabajo de desarrollo para mejorar la seguridad y la mantenibilidad del software.

La evaluación de riesgos en SCA evalúa los riesgos de seguridad, legales y operativos asociados a los componentes de código abierto. Las herramientas SCA analizan las vulnerabilidades de los componentes, los términos de licencia y el estado de mantenimiento para proporcionar un perfil de riesgo completo. Este proceso ayuda a las organizaciones a priorizar los esfuerzos de corrección en función de la gravedad y el impacto de los riesgos identificados. Una evaluación eficaz de los riesgos permite tomar decisiones con conocimiento de causa y llevar a cabo una administración proactiva de los riesgos. Herramientas como Black Duck y WhiteSource ofrecen informes detallados de evaluación de riesgos, lo que permite a los equipos de desarrollo abordar los problemas críticos y mejorar la seguridad general de sus proyectos de software.

La remediación en SCA implica abordar las vulnerabilidades identificadas y los problemas de cumplimiento en los componentes de código abierto. Las herramientas SCA proporcionan una guía detallada para solucionar los fallos de seguridad, como la actualización a versiones seguras o la aplicación de parches. La remediación también incluye la resolución de conflictos de licencia y el cumplimiento de las obligaciones legales. Los flujos de trabajo de reparación automatizados agilizan el proceso, permitiendo respuestas rápidas y eficaces a los riesgos identificados. Herramientas como Snyk y WhiteSource ofrecen soluciones de reparación integradas, que ayudan a los equipos de desarrollo a mantener un software seguro y conforme a las normas, al tiempo que minimizan las interrupciones operativas.

La supervisión continua en SCA implica la exploración y el análisis continuos de los componentes de código abierto para detectar nuevas vulnerabilidades y problemas de cumplimiento. Las herramientas SCA proporcionan alertas y actualizaciones en tiempo real, garantizando que los equipos de desarrollo estén al tanto de los riesgos emergentes. La supervisión continua mejora la seguridad al permitir una administración proactiva de los riesgos y una corrección a tiempo. También apoya el cumplimiento mediante el seguimiento de los cambios en los términos de las licencias y los requisitos regulatorios. Herramientas como Black Duck y Snyk ofrecen funciones de supervisión continua, integrándose a la perfección en los canales de CI/CD para proporcionar una protección continua a los proyectos de software.

La integración con CI/CD en SCA implica incrustar las herramientas de SCA en los conductos de integración continua y entrega continua. Esta integración automatiza la exploración y el análisis de los componentes de código abierto durante el proceso de desarrollo, lo que garantiza la detección temprana de vulnerabilidades y problemas de cumplimiento. La integración de CI/CD mejora la seguridad del software al incorporar SCA en el flujo de trabajo de desarrollo, lo que permite una rápida identificación y corrección de los riesgos. Herramientas como Snyk y WhiteSource ofrecen sólidas capacidades de integración CI/CD, que permiten una entrega de software segura y eficaz, al tiempo que mantienen el cumplimiento de las normas del sector.

Una lista de materiales de software (SBOM) en SCA es un inventario exhaustivo de todos los componentes de código abierto utilizados en un proyecto de software, incluidas sus versiones y dependencias. Las SBOM proporcionan información detallada sobre la composición del software, lo que permite una administración eficaz de los riesgos y el cumplimiento de la normativa. Las herramientas SCA generan SBOM automáticamente, lo que facilita la transparencia y la responsabilidad en el desarrollo de software. Los SBOM apoyan la detección de vulnerabilidades, el cumplimiento de licencias y las auditorías de seguridad. Herramientas como Black Duck y WhiteSource ofrecen funciones de generación y administración de SBOM, lo que permite a las organizaciones mantener ecosistemas de software seguros y conformes.