¿Qué es la prevención de pérdida de datos en la nube (DLP)?

La prevención de pérdida de datos en la nube (DLP) es una estrategia de seguridad de los datos que supervisa, detecta y previene de forma proactiva la exposición o exfiltración de datos sensibles dentro de entornos de nube. Las soluciones de DLP avanzadas emplean técnicas como la clasificación de datos, la concordancia de patrones y el aprendizaje automático para identificar con precisión y salvaguardar la información crítica. Al aplicar políticas conscientes del contexto, la DLP garantiza el cumplimiento de las normas regulatorias y mitiga el riesgo de filtración de datos en infraestructuras complejas basadas en la nube.

Explicación de la prevención de pérdida de datos (DLP) en la nube

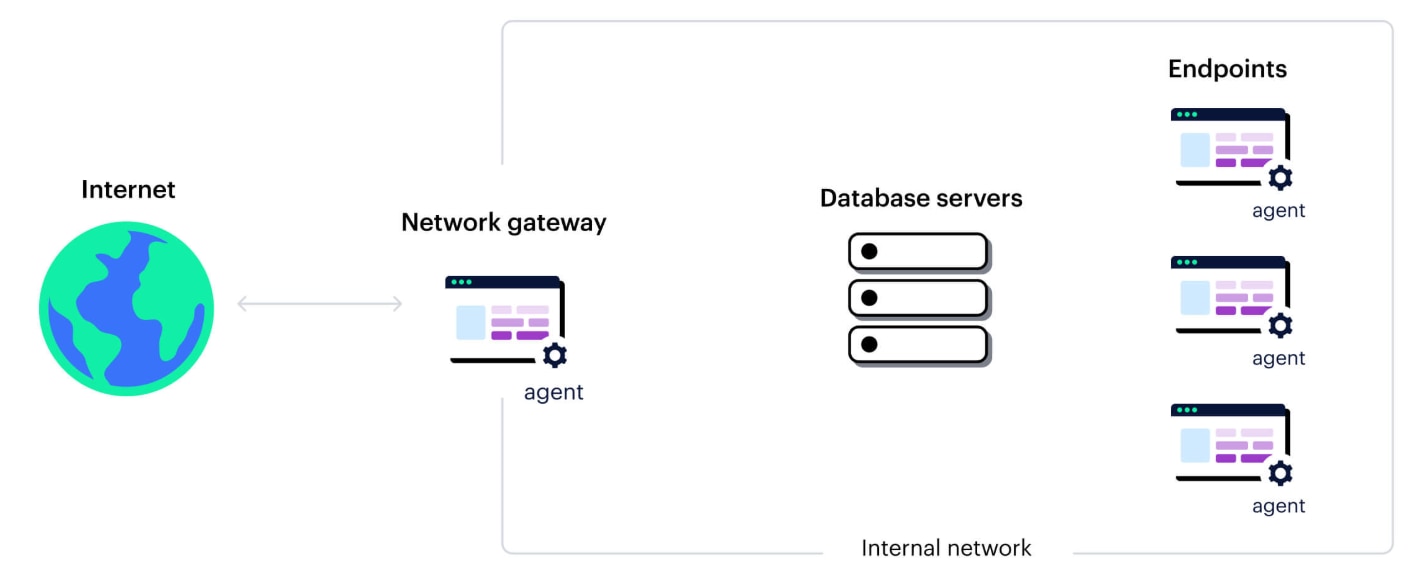

La prevención de pérdida de datos en la nube (DLP) se refiere a un conjunto de soluciones que garantizan la protección de datos sensibles dentro del almacenamiento en la nube de una organización frente a usos indebidos o filtraciones. Las soluciones tradicionales de prevención de la Pérdida de datos se diferencian en que suelen implementarse en las instalaciones y se centran en proteger los endpoints y la infraestructura de red interna de una organización.

Figura 1: Los enfoques tradicionales de la DLP se desarrollaron para el antiguo perímetro, cuando las organizaciones almacenaban los datos en su infraestructura de servidores físicos y el movimiento de datos estaba restringido a las redes internas.

Uno de los principales casos de uso de las Soluciones de DLP en la nube se aceleró cuando los empleados pasaron a un modelo WFH híbrido. Aparentemente de la noche a la mañana, el uso de datos pasó de las instalaciones tradicionales en las instalaciones a la nube. Y no es de extrañar que el rápido cambio aumentara el riesgo de filtración de datos, sobre todo debido a la gran dependencia de las plataformas de colaboración basadas en la nube, que abren las puertas a nuevas exposiciones de datos.

Datos sensibles en la nube

Los datos sensibles, como la información personal identificable (IPI), los registros financieros o la propiedad intelectual, se encuentran en el 66% de los cubos de almacenamiento y en el 63% de los cubos de almacenamiento expuestos al público, según demostró recientemente una investigación de Unit 42® . Tanto las amenazas internas como las externas ponen en peligro esta información sensible. La falta de conocimiento sobre qué tipo de información, como la PII o los números de tarjetas de crédito, se almacena en cada objeto de datos dificulta la protección de la información sensible frente a filtraciones accidentales. La investigación del Informe sobre investigaciones de filtraciones de datos 2023 pone el riesgo en perspectiva, con 5.199 filtraciones de datos confirmadas en 16.312 incidentes examinados.

Cómo funciona la DLP en la nube

La DLP en la nube funciona aprovechando las mejores prácticas y las técnicas avanzadas de seguridad de datos en la nube para minimizar los datos en riesgo dentro de los entornos de nube.

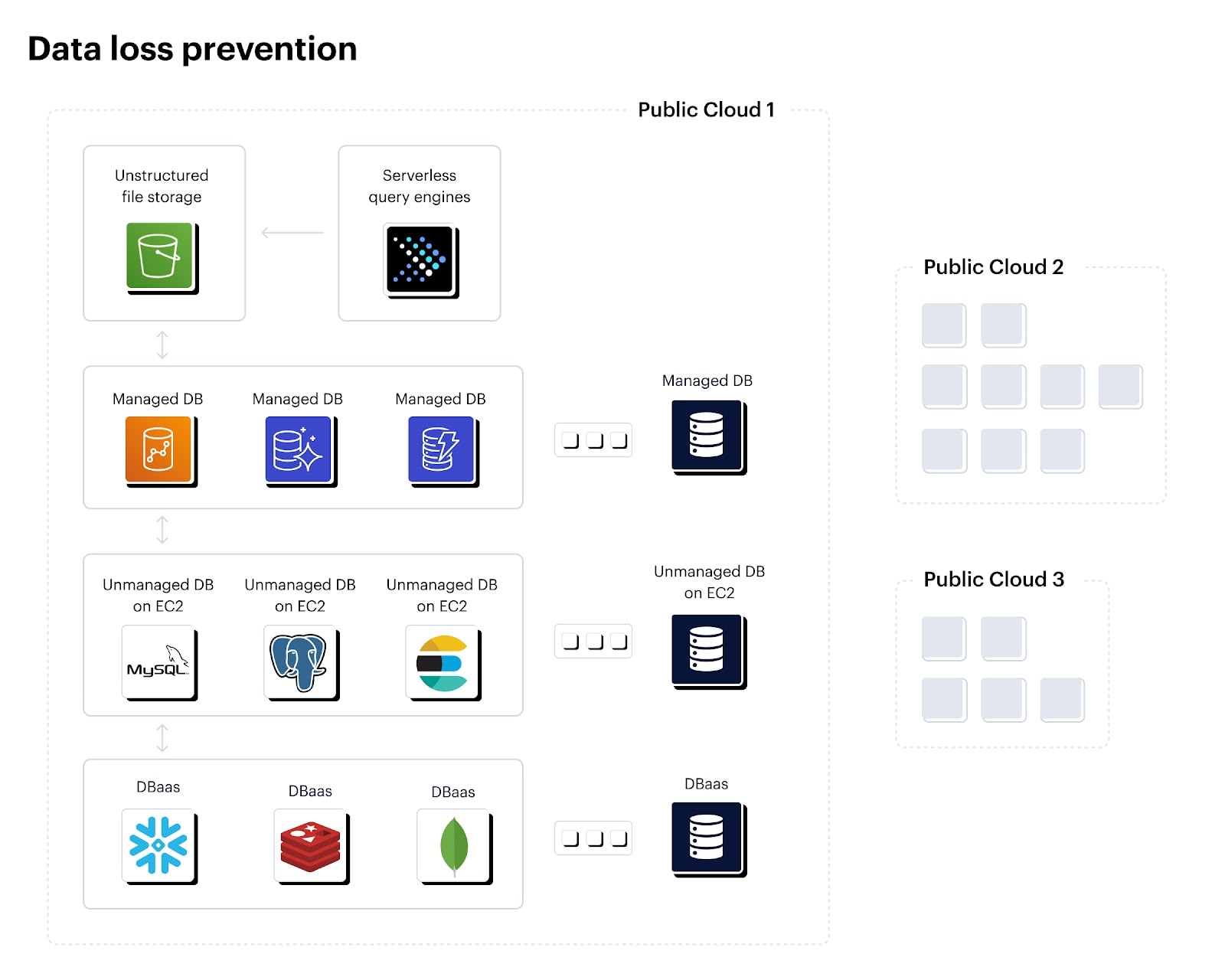

Figura 2: Equilibrio entre escalabilidad y agilidad con prevención de pérdida de datos en la nube pública

Descubrimiento de datos

La DLP en la nube comienza escaneando la infraestructura en la nube de la organización, incluidos los servicios de almacenamiento en la nube, las bases de datos y las aplicaciones. Busca datos sensibles como información personal, registros financieros, propiedad intelectual o cualquier otro dato definido por políticas predefinidas que pueda provocar una infracción.

Clasificación de datos

Una vez descubiertos los datos sensibles, se clasifican en diferentes categorías en función de reglas y políticas predefinidas. La clasificación de datos desglosa aún más los datos por tipos que incluyen públicos, internos, confidenciales y restringidos, siendo los más sensibles, que normalmente implican secretos comerciales o el historial de transacciones financieras.

Aplicación de la política

Si se descubre una posible violación de las políticas, la solución de DLP en la nube toma medidas basadas en políticas predefinidas. Estas políticas pueden incluir el bloqueo de la transmisión de datos, la encriptación de datos o la aplicación de enmascaramiento de datos para impedir el acceso no autorizado.

Vigilancia y detección continuas

Por último, la DLP en la nube supervisa continuamente los datos en tránsito y en reposo dentro del entorno de nube. También busca anomalías y comportamientos sospechosos que indiquen riesgos potenciales para la seguridad, como intentos de exfiltración de datos o movimientos inusuales.

DLP tradicional frente a DLP en la nube

He aquí una comparación de las herramientas tradicionales de DLP con sus homólogas en la nube.

| DLP tradicional (a la antigua) | DLP en la nube (la nueva forma) |

| Lucha por proporcionar una visibilidad completa de los datos que fluyen dentro de los entornos de nube | Diseñado para integrarse a la perfección con varias plataformas, aplicaciones y servicios en la nube con una visibilidad más mejorada |

| Requiere esfuerzos de configuración manual complejos y largos para su implementación y mantenimiento | Fácil de implementar y construido con políticas preconfiguradas y plantillas adaptadas a los servicios en nube más populares. |

| No se puede inspeccionar el contenido dentro de los archivos encriptados | Admite el cifrado de datos en reposo y en tránsito |

| No puede detectar eficazmente las amenazas de personas internas o la exposición accidental de datos | Puede identificar fácilmente y con mayor antelación las posibles amenazas internas mediante el comportamiento sospechoso de los usuarios y las capacidades de detección de anomalías. |

| No se puede escalar cuando se manejan grandes volúmenes de datos | Diseñado para escalar y manejar el mayor volumen de flujo de datos |

| Se queda corto a la hora de adaptarse a la evolución de la normativa sobre política de datos | Se actualiza fácilmente para cumplir con las cambiantes leyes de protección de datos y normativas políticas |

Ventajas de la DLP en la nube

La adopción de controles de seguridad de acceso más estrictos y de soluciones de DLP en la nube ha surgido como piedra angular de las medidas de seguridad para las empresas de rápido crecimiento.

Descubrimiento de las TI en la sombra

La DLP en la nube ayuda a identificar las aplicaciones en la nube no autorizadas o no gestionadas, lo que es especialmente importante para los empleados que desconocen las políticas de TI de una organización o si no se aplican los controles de seguridad adecuados.

Mayor visibilidad de los datos

La DLP en la nube mejora las capacidades de descubrimiento y clasificación de datos, lo que permite a los equipos de TI obtener información valiosa sobre su panorama de datos. Para ello, identifica rápidamente cualquier dato sensible, comprende los flujos de datos y prioriza los esfuerzos de protección de datos en función de los factores de riesgo de gravedad.

Agilizar el cumplimiento de la normativa

Las multas por cumplimiento regulatorio son caras. Las infracciones del GDPR, por ejemplo, pueden costar a una empresa hasta 20 millones de euros o el 4% de la facturación mundial. La DLP en la nube aplica políticas de cifrado para los datos confidenciales en reposo y en tránsito, lo que añade una capa adicional de protección para cumplir los requisitos de conformidad. También ayuda a identificar y clasificar los datos sensibles, implementar políticas de tratamiento de datos y generar registros de auditoría.

Proporcione un escudo de seguridad contra los errores de configuración de la nube

Las soluciones de DLP en la nube pueden evaluar las configuraciones de seguridad de los servicios y aplicaciones en la nube casi al instante. Busca errores de configuración comunes, como permisos excesivos, desactivación de los ajustes de registro y supervisión, y acceso a almacenamiento expuesto en contenedores de nubes públicas como cubos S3.

Preguntas frecuentes sobre la Pérdida de datos en la nube

La prevención de la violación de datos engloba las estrategias, los procesos y las tecnologías empleadas para proteger la información confidencial del acceso no autorizado, la divulgación o el robo. La prevención eficaz de las violaciones de datos requiere un enfoque de seguridad por capas que incluya medidas de protección de la red, las aplicaciones y los datos.

Entre los aspectos clave de la prevención de la violación de datos se incluyen los controles de acceso, el cifrado de datos, los sistemas de detección y prevención de intrusiones, la supervisión continua y las actualizaciones de seguridad oportunas.

La gobernanza del acceso a los datos se refiere a la administración sistemática de los controles de acceso, los permisos y las políticas para los datos sensibles dentro de una organización. Mediante la implementación de un enfoque centralizado y granular, las organizaciones pueden supervisar y regular el acceso de los usuarios, garantizando que sólo los usuarios autorizados puedan acceder, modificar o compartir información crítica.

La gobernanza del acceso a los datos desempeña un papel fundamental en la mitigación de las amenazas internas, la mejora de la seguridad de los datos y el cumplimiento de los requisitos regulatorios. Los componentes clave de la gobernanza del acceso a los datos incluyen la administración de identidades y accesos, los controles de acceso basados en funciones y la auditoría y supervisión continuas de las actividades de los usuarios.

El cumplimiento de la privacidad de los datos se refiere a la adhesión de una organización a las leyes, reglamentos y normas del sector que rigen la recopilación, el almacenamiento, el procesamiento y el intercambio de datos personales y sensibles.

Los requisitos de cumplimiento varían en función de la jurisdicción, el sector y el tipo de datos de que se trate, con ejemplos como el Reglamento General de Protección de Datos (RGPD), la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA) y la Ley de Privacidad del Consumidor de California (CCPA).

Para lograr el cumplimiento de la protección de datos, las organizaciones deben implementar medidas estrictas de protección de datos, respetar los derechos individuales de privacidad y mantener la transparencia en sus prácticas de tratamiento de datos. Las auditorías periódicas, la capacitación de los empleados y los planes de respuesta a incidentes ayudan a prevenir y mitigar las violaciones del cumplimiento de la privacidad de los datos.

La evaluación de los riesgos para la seguridad de los datos es un proceso sistemático de identificación, evaluación y priorización de los riesgos potenciales para los datos sensibles de una organización. La evaluación pretende descubrir las vulnerabilidades y debilidades de la infraestructura de protección de datos, permitiendo a las organizaciones implementar las salvaguardas adecuadas y mitigar las amenazas.

Los pasos de una evaluación de riesgos para la seguridad de los datos incluyen definir el alcance, identificar los activos, determinar las amenazas y vulnerabilidades, evaluar el impacto de los riesgos potenciales y priorizar los esfuerzos de reparación.