- 1. Por qué es importante el software de seguridad para endpoints

- 2. Ventajas del software de seguridad para endpoints

- 3. Seguridad para endpoints frente a antivirus

- 4. Cómo funciona el software de seguridad para endpoints

- 5. Plataformas de protección de endpoints (EPP)

- 6. Tecnologías avanzadas de protección de endpoints

- 7. Selección de la solución de seguridad para endpoints adecuada

- 8. Preguntas frecuentes sobre el software de seguridad para endpoints

- Por qué es importante el software de seguridad para endpoints

- Ventajas del software de seguridad para endpoints

- Seguridad para endpoints frente a antivirus

- Cómo funciona el software de seguridad para endpoints

- Plataformas de protección de endpoints (EPP)

- Tecnologías avanzadas de protección de endpoints

- Selección de la solución de seguridad para endpoints adecuada

- Preguntas frecuentes sobre el software de seguridad para endpoints

¿Qué es el software de seguridad para endpoints?

- Por qué es importante el software de seguridad para endpoints

- Ventajas del software de seguridad para endpoints

- Seguridad para endpoints frente a antivirus

- Cómo funciona el software de seguridad para endpoints

- Plataformas de protección de endpoints (EPP)

- Tecnologías avanzadas de protección de endpoints

- Selección de la solución de seguridad para endpoints adecuada

- Preguntas frecuentes sobre el software de seguridad para endpoints

El software de seguridad para endpoints es un componente crítico del marco de ciberseguridad de cualquier organización. Se dirige específicamente a los dispositivos conectados a la red corporativa, conocidos como endpoints, incluidos computadores portátiles, de sobremesa, smartphones, tabletas, servidores e incluso dispositivos de Internet de las cosas (IoT).

La función principal de este software es detectar, prevenir y responder a las amenazas que puedan encontrar estos dispositivos. Dada la diversidad y el número de endpoints en las empresas modernas, el reto de protegerlos es considerable.

Por qué es importante el software de seguridad para endpoints

Las ciberamenazas evolucionan rápidamente, con la aparición constante de nuevos programas maliciosos, ransomware y ataques de phishing. El software de seguridad para endpoints emplea diversas técnicas para combatir estas amenazas, como la protección antivirus y antimalware, la administración de firewalls y los sistemas de detección de intrusiones.

También suele incorporar funciones avanzadas como el aprendizaje automático y el análisis del comportamiento para identificar y neutralizar las amenazas de día cero, es decir, ataques nuevos y nunca vistos que las medidas de seguridad tradicionales podrían pasar por alto.

Una seguridad eficaz de los endpoints va más allá de la mera defensa contra las amenazas externas. Es fundamental para garantizar la integridad de los datos y el cumplimiento de las normas regulatorias. Supervisar y controlar el acceso a los datos y su transferencia entre dispositivos ayuda a prevenir las filtraciones de datos y la pérdida de información confidencial. Este aspecto es especialmente crucial en sectores sujetos a estrictas normativas de protección de datos, como la sanidad y las finanzas.

A medida que las organizaciones siguen adoptando el trabajo a distancia y la transformación digital, aumenta el número y la variedad de endpoints, lo que amplía la superficie de ataque de las posibles ciberamenazas. Esto hace que adoptar y actualizar continuamente soluciones de seguridad para endpoints resistentes sea indispensable para salvaguardar los activos de la organización y mantener la continuidad operativa.

Ventajas del software de seguridad para endpoints

Implementar un software de seguridad para endpoints es crucial para mantener la integridad y confidencialidad de los datos. Reduce significativamente el riesgo de ciberataques al proporcionar un sólido mecanismo de defensa contra diversas formas de malware, como el ransomware y los intentos de phishing.

Otra ventaja clave es la mejora del cumplimiento regulatorio. Muchas industrias operan bajo estrictas normativas en materia de protección de datos y privacidad. El software de seguridad para endpoints garantiza que las organizaciones cumplan estos requisitos proporcionando herramientas para el cifrado de datos, la transferencia segura de datos y registros de auditoría detallados. Esto ayuda a evitar cuantiosas multas y genera confianza con los clientes y las partes interesadas al demostrar un compromiso con la seguridad de los datos.

Las soluciones de seguridad para endpoints también desempeñan un papel vital en el mantenimiento de la eficacia operativa. Al prevenir las interrupciones causadas por los ciberataques, las organizaciones pueden asegurarse de que sus operaciones se desarrollan sin problemas y sin el tiempo de inactividad que supone hacer frente a las brechas de seguridad. Esto es especialmente importante en el vertiginoso entorno empresarial actual, en el que incluso las interrupciones menores pueden tener implicaciones financieras significativas.

Además, la adaptabilidad del software de seguridad endpoint al panorama cambiante de las ciberamenazas proporciona a las organizaciones un mecanismo de defensa dinámico. La incorporación de tecnologías avanzadas como el aprendizaje automático permite a estos sistemas aprender de las nuevas amenazas, mejorando continuamente sus capacidades de detección y prevención.

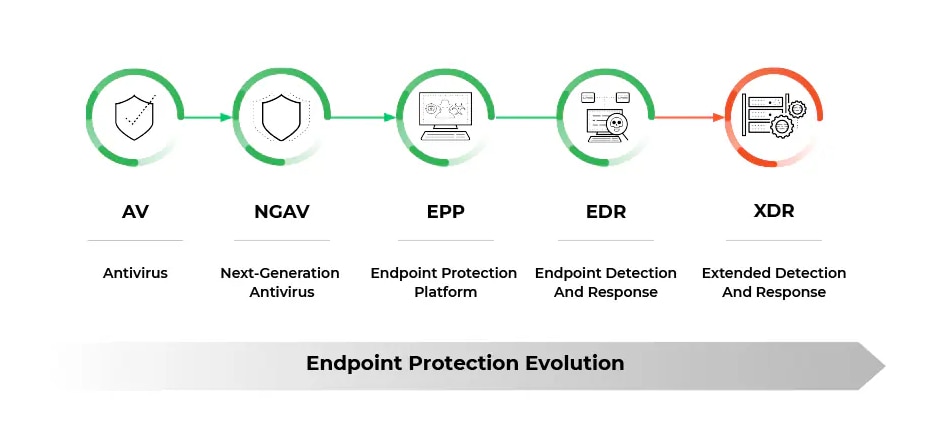

Seguridad para endpoints frente a antivirus

Tradicionalmente, el software antivirus ha sido la solución más utilizada para detectar y eliminar software malicioso en dispositivos individuales. Ahondando en las principales distinciones, el software antivirus sirve principalmente como primera línea de defensa contra el malware conocido utilizando métodos de detección basados en firmas.

Este enfoque, aunque esencial, a menudo se queda corto frente a los exploits de día cero y las sofisticadas ciberamenazas que evolucionan continuamente. Los programas antivirus, por su diseño, se centran en la identificación y erradicación inmediata de virus en un dispositivo singular, dejando un vacío en la postura más amplia de seguridad de la red.

La seguridad de endpoint llena este vacío adoptando una estrategia integral que va más allá de la eliminación del malware. Integra un conjunto de herramientas de seguridad, incluidas las capacidades antivirus tradicionales. Los firewalls y los sistemas de prevención de intrusiones fortifican el perímetro de la red, mientras que los mecanismos de detección de endpoints y respuesta (EDR) ofrecen una visión más profunda de los patrones y comportamientos de las amenazas. Esta estrategia de defensa de varios niveles garantiza la detección de amenazas conocidas y la identificación de actividades anómalas que podrían indicar una brecha.

Otra diferencia fundamental radica en el alcance de la protección. Mientras que las soluciones antivirus suelen instalarse en dispositivos individuales, la seguridad para endpoints proporciona una plataforma de administración centralizada que supervisa todos los dispositivos conectados. Esta visión holística permite a los administradores aplicar las políticas de seguridad, realizar la gestión de parches y responder a los incidentes con mayor eficacia en toda la red.

Integración y protección integral

Adoptar la sinergia entre el antivirus y la seguridad endpoint allana el camino hacia un entorno digital más fortificado.

Con su detección basada en firmas, el software antivirus tradicional destaca en la defensa contra el malware conocido. Cuando se combina con las capacidades avanzadas de los sistemas de seguridad endpoint, la protección va más allá de la mera eliminación de malware y se convierte en una postura proactiva contra los ciberataques sofisticados.

Los sistemas de seguridad endpoint mejoran esta capa protectora incorporando firewalls y sistemas de prevención de intrusiones, que actúan como guardianes contra el acceso no autorizado.

La inclusión de mecanismos de detección y respuesta endpoint (EDR) enriquece aún más este marco de seguridad. Las herramientas EDR se adentran en los entresijos de los patrones y comportamientos de las amenazas, ofreciendo información fundamental para adelantarse a posibles brechas. Esta profundidad de análisis y capacidad de respuesta marca una evolución significativa respecto a la naturaleza reactiva de las soluciones antivirus tradicionales.

La administración centralizada es otra piedra angular de este enfoque integrado. A diferencia de las soluciones antivirus que funcionan en silos, los sistemas de seguridad para endpoints ofrecen una plataforma unificada para supervisar todos los dispositivos conectados a la red. Esta supervisión centralizada facilita una implementación más coherente y eficaz de las políticas de seguridad, la administración de parches y la respuesta ante incidentes. Permite a los administradores identificar rápidamente las vulnerabilidades y orquestar defensas coordinadas, reduciendo significativamente la ventana de oportunidad para los ciberadversarios.

Cómo funciona el software de seguridad para endpoints

El software de seguridad para puntos finales establece un perímetro defensivo alrededor de cada endpoint conectado a una red, protegiendo eficazmente estos nodos de actividades maliciosas. Examina el tráfico entrante y saliente de la red en busca de indicios de amenazas, empleando métodos de detección basados en firmas, heurísticos y basados en el comportamiento para identificar y bloquear el malware y otros ciberataques.

La detección basada en firmas se apoya en una base de datos de firmas de amenazas conocidas, mientras que los métodos heurísticos y basados en el comportamiento analizan patrones y anomalías que podrían indicar una amenaza novedosa o en evolución.

Este marco estratégico defiende contra una amplia gama de ciberamenazas y apoya el cumplimiento regulatorio y los esfuerzos de protección de datos, lo que lo convierte en una piedra angular de las estrategias modernas de ciberseguridad.

Mecanismos de protección

El software de seguridad para endpoints proporciona diversos mecanismos de protección, entre los que se incluyen el escaneado en tiempo real para interceptar las amenazas en el momento en que se producen y los escaneados programados para garantizar una vigilancia continua frente a posibles vulnerabilidades.

El cifrado es fundamental para salvaguardar los datos en tránsito y en reposo, haciéndolos ininteligibles para los usuarios no autorizados. Además, el control de las aplicaciones impide que se ejecuten programas no aprobados, lo que reduce el riesgo de infiltración de malware.

Administración y control centralizados

La administración y el control centralizados permiten a los administradores implementar políticas, gestionar las actualizaciones de seguridad y responder a los incidentes desde una única consola, lo que garantiza la coherencia y la facilidad de gestión en todos los endpoints. Al centralizar la supervisión, las organizaciones obtienen una visibilidad completa de su postura de seguridad, lo que permite una rápida detección y corrección de las amenazas.

Plataformas de protección de endpoints (EPP)

Las plataformas de protección de endpoints (EPP) ofrecen una solución unificada para proteger los endpoints de actividades maliciosas y accesos no autorizados. Al integrar varias tecnologías de seguridad, los EPP proporcionan un enfoque holístico para proteger el perímetro digital de una organización.

La adopción de las PAE es crucial para fortificar la defensa de una organización contra el panorama en constante evolución de las ciberamenazas. Al proporcionar una protección integral y adaptabilidad a entornos cambiantes, los EPP desempeñan un papel fundamental en el mantenimiento de la integridad y disponibilidad de los activos de la organización.

Componentes y características

Los EPP suelen abarcar varios componentes y funciones vitales, entre los que se incluyen la protección contra el malware en tiempo real, la inteligencia de amenazas y las capacidades de detección y respuesta (EDR) en los endpoints. Estos elementos trabajan en tándem para detectar, prevenir y responder a las amenazas, garantizando una cobertura completa en todos los endpoints.

La inclusión de funcionalidades EDR en los EPP supone una evolución significativa respecto a las soluciones antivirus tradicionales, ya que ofrece capacidades avanzadas de búsqueda de amenazas y mitigación, fundamentales para identificar y neutralizar ataques sofisticados.

Modelos de implementación

Seleccionar el modelo de implementación adecuado para las plataformas de protección de endpoints (EPP) es crucial para maximizar su eficacia y garantizar una integración perfecta con la infraestructura de TI existente. Las organizaciones suelen tener la opción de elegir entre modelos de implementación en las instalaciones, basados en la nube o híbridos, cada uno con ventajas y consideraciones distintas.

Implementación en las instalaciones

La implementación en las instalaciones permite un control total de la infraestructura del PPE y ofrece una mayor personalización y seguridad. Las organizaciones favorecen especialmente este modelo cuando tienen estrictos requisitos de cumplimiento regulatorio o cuando disponen de importantes recursos informáticos internos. El principal reto reside en la importante inversión inicial en hardware y en los costos de mantenimiento continuo.

Implementación basada en la nube

Por otro lado, la implementación basada en la nube proporciona flexibilidad y escalabilidad, lo que la convierte en una opción atractiva para empresas de todos los tamaños. Elimina la necesidad de una importante inversión inicial en hardware y reduce la carga de los equipos informáticos internos, ya que el proveedor del EPP gestiona la infraestructura.

El modelo en la nube facilita una implementación y unas actualizaciones más rápidas, garantizando que las medidas de protección estén siempre al día. Sin embargo, las organizaciones deben evaluar cuidadosamente las políticas de seguridad y privacidad del proveedor elegido para mitigar cualquier riesgo potencial.

Implementación híbrida

Los modelos de implementación híbridos combinan lo mejor de ambos mundos, permitiendo que las operaciones sensibles se gestionen en las instalaciones al tiempo que se aprovecha la nube para la escalabilidad y la facilidad de administración. Este modelo es ideal para organizaciones en transición a la nube o para aquellas con diversas necesidades operativas.

La elección del modelo de implementación adecuado requiere un conocimiento profundo de las necesidades organizativas, los requisitos regulatorios y las amenazas específicas a las que se enfrenta. Esta decisión repercute directamente en la eficacia del EPP a la hora de salvaguardar los endpoints frente a las ciberamenazas cada vez más sofisticadas.

Tecnologías avanzadas de protección de endpoints

Las tecnologías de protección avanzadas detectan y responden a los incidentes y predicen y evitan posibles ataques antes de que se produzcan.

Detección y respuesta de endpoints (EDR)

Endpoint Detection and Response (EDR) destaca porque ofrece supervisión y análisis en tiempo real de los datos de los endpoints. Las soluciones EDR están diseñadas para identificar actividades sospechosas, proporcionando a los equipos de seguridad la información necesaria para responder con rapidez a las amenazas.

Detección y respuesta ampliadas (XDR)

Ampliando las capacidades de EDR, Extended Detection and Response (XDR) integra datos de varias fuentes más allá de los endpoints, como redes y servicios en la nube. Este enfoque holístico mejora la visibilidad en todo el entorno digital, lo que permite una detección de amenazas más precisa y un mecanismo de respuesta coordinado. Los sistemas XDR aprovechan la interconexión de los distintos componentes de seguridad para ofrecer una estrategia de defensa integral contra ataques complejos.

Detección y respuesta administradas (MDR)

Los servicios de detección y respuesta gestionadas (MDR) adoptan un enfoque diferente al combinar la tecnología con la experiencia humana. Las organizaciones que optan por MDR reciben una supervisión y un análisis continuos de su postura de seguridad, beneficiándose de los conocimientos especializados de analistas de seguridad externos. Este modelo permite identificar y mitigar rápidamente las amenazas, liberando a los equipos internos de la carga de las operaciones de seguridad cotidianas. Los proveedores de MDR adaptan sus servicios a las necesidades únicas de cada organización, garantizando una solución de seguridad flexible y eficaz.

Selección de la solución de seguridad para endpoints adecuada

Seleccionar la solución de seguridad para endpoints adecuada es fundamental para salvaguardar el ecosistema digital de una organización. El proceso implica la evaluación de diversas soluciones en función de criterios adaptados a las necesidades específicas y al contexto operativo de la organización. En el caso de las pequeñas empresas, las consideraciones pueden diferir significativamente de las de las grandes empresas, a menudo debido a las limitaciones de recursos y a los diferentes perfiles de riesgo.

Los criterios de evaluación incluyen los siguientes

- Eficacia de las capacidades de detección de amenazas y respuesta

- Facilidad de integración con la infraestructura informática existente

- Escalabilidad y rentabilidad. Además

- Capacidad para proporcionar una visibilidad completa de todos los endpoints

- Apoyar los esfuerzos de cumplimiento regulatorio

Dada la naturaleza evolutiva de las ciberamenazas y la creciente complejidad de los entornos informáticos, es primordial seleccionar una solución que pueda adaptarse y escalar con la organización. Esta decisión afecta a la postura de seguridad inmediata de la organización y a su resistencia a largo plazo frente a las ciberamenazas.