-

¿Qué es la seguridad de las API?

- Explicación de la seguridad de la API

- Definición de una API

- Por qué es importante la seguridad de las API

- Enfoque tradicional de la seguridad de las aplicaciones web

- Anatomía de un ataque a la API

- Riesgos de seguridad de la API

- Seguridad de API para SOAP, REST y GraphQL

- Mejores prácticas de seguridad de la API

- Solución de seguridad API de Prisma Cloud

- Preguntas frecuentes sobre la seguridad de la API

-

¿Qué es un WAF? Explicación de | Web Application Firewall

- Aparición de la tecnología WAF

- WAFs: Un componente de seguridad crítico

- Comprender el panorama de las amenazas

- Funciones de un firewall de aplicaciones web eficaz

- Diferentes tipos de firewall para aplicaciones web

- WAF frente a otras herramientas de seguridad

- Cómo implementar un firewall de aplicaciones web

- Qué tener en cuenta al elegir una solución de seguridad para aplicaciones web

- El futuro de la seguridad de las aplicaciones web y las API (WAAS)

- Asegurar sus aplicaciones para el futuro

- Preguntas frecuentes sobre el WAF

-

¿Qué es la administración de la postura de seguridad de las aplicaciones (ASPM)?

- Explicación de la administración de la postura de seguridad de las aplicaciones (ASPM)

- ¿Por qué es importante la ASPM?

- El papel de ASPM en la ciberdefensa

- ASPM: Valor empresarial

- Comparación de ASPM con otras tecnologías de seguridad

- Cómo funciona ASPM

- Casos de uso de ASPM

- Principales consideraciones a la hora de elegir una solución ASPM

- Preguntas frecuentes ASPM

¿Qué es la capa 7?

La capa 7 es la capa de aplicación y el nivel más alto del modelo de Interconexión de Sistemas Abiertos (OSI), un marco conceptual que estandariza las funciones de un sistema de comunicación en siete categorías distintas. La capa 7 interactúa con el software de aplicación que se ejecuta en un dispositivo host y le proporciona servicios, lo que facilita la interacción entre el usuario final y la aplicación. Servicios como el correo electrónico, la transferencia de archivos y la navegación web funcionan en esta capa.

Explicación de la capa 7

En el ámbito de la comunicación de red, la capa 7, también conocida como capa de aplicación del modelo OSI, desempeña un papel fundamental en la comunicación de red. La capa 7 proporciona la interfaz entre las aplicaciones que utilizamos y la red subyacente por la que deben viajar nuestros datos. Al permitir la interacción entre la aplicación y los servicios de red, la capa 7 presenta una serie de servicios directamente al software de aplicación que se ejecuta en un dispositivo host.

Piense en la capa 7 como el centro de control de la red. Al igual que el cerebro controla el cuerpo humano, la capa 7 se encarga de administrar y coordinar la comunicación entre las distintas aplicaciones.

Comprender el modelo OSI

El modelo de interconexión de sistemas abiertos es un marco conceptual utilizado para describir cómo se transmiten los datos a través de una red. Desarrollado por la Organización Internacional de Normalización (ISO) en 1984, en la actualidad está ampliamente aceptado como modelo estándar para las comunicaciones en red.

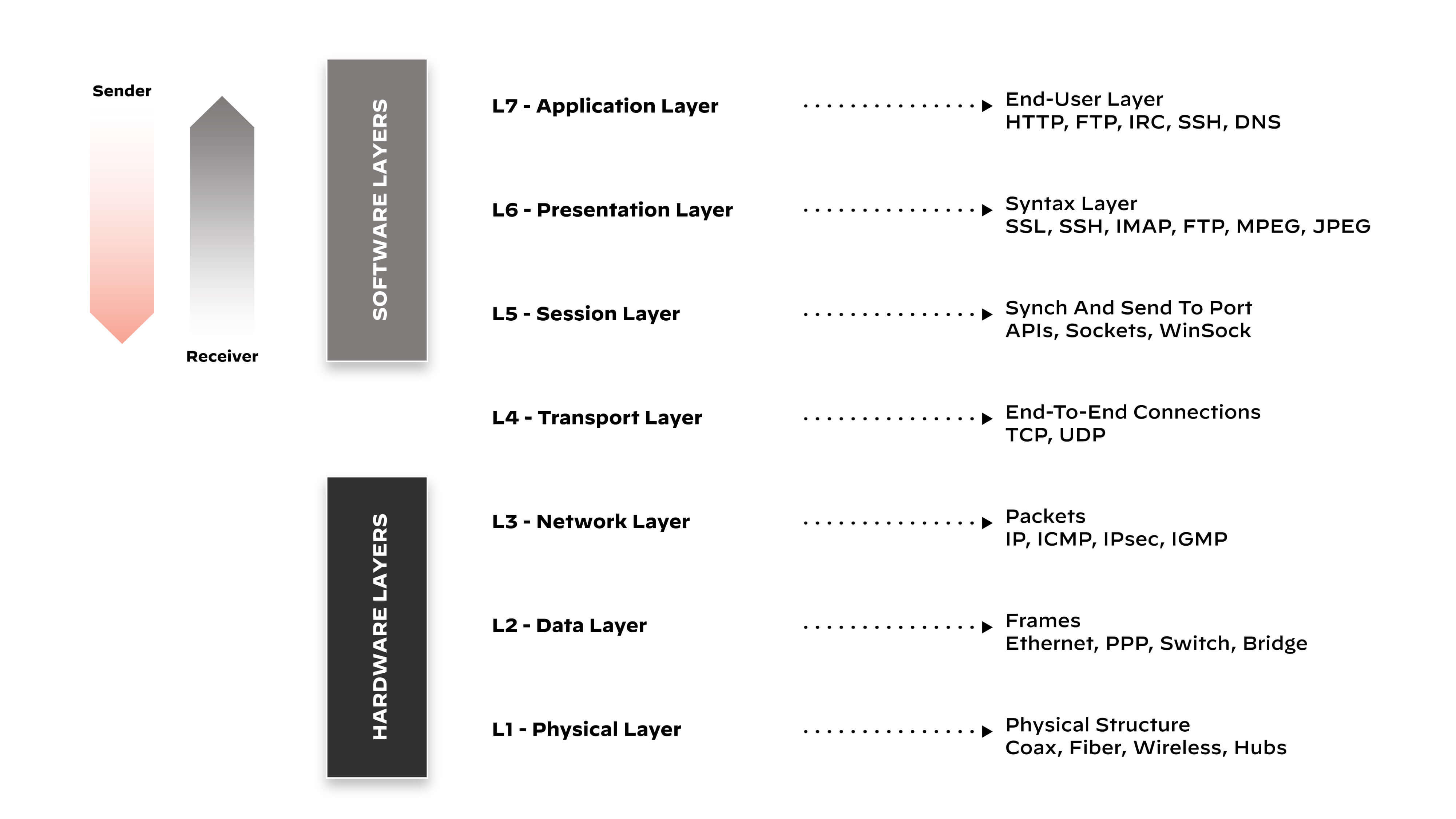

El modelo OSI proporciona una representación sistemática de los procesos de comunicación en red, con las capas individuales responsables de servicios específicos que contribuyen a la función global de la comunicación en red. Cada capa se comunica con sus capas adyacentes. Los datos bajan por las capas del lado del emisor, atraviesan la red y vuelven a subir por las capas del lado del receptor.

Conozca las capas del modelo OSI

Capa 1 - La capa física: Como capa fundacional del modelo OSI, la capa física es responsable de la transmisión de datos de flujo de bits en bruto a través de medios físicos como el cable de cobre, la fibra óptica o las ondas de radio. Regula aspectos como la velocidad binaria, la intensidad de la señal, los conectores físicos, los tipos de cable y la topología de la red. La capa 1 garantiza la integridad de las transmisiones binarias a través de la red.

Capa 2 - La capa de enlace de datosEsta capa estructura los bits brutos de la capa física en tramas de datos y administra la comunicación de nodo a nodo mediante direcciones físicas (direcciones MAC). La capa 2 ofrece detección y corrección de errores, garantizando una transmisión de datos fiable. También administra el acceso al medio físico mediante el acceso múltiple con detección de colisiones (CSMA/CD) y otras técnicas.

Capa 3 - La capa de red: La capa de red proporciona los medios para transferir secuencias de datos de longitud variable (paquetes) de un nodo a otro dentro de diferentes redes. Se encarga del enrutamiento de paquetes basado en el direccionamiento lógico y administra la congestión de la red y la secuenciación de paquetes.

Capa 4 - La capa de transporte: La capa 4 se ocupa de la comunicación de host a host entre los sistemas de origen y destino. Proporciona mecanismos para la transmisión fiable o no de datos a través de protocolos como TCP y UDP y administra el control de flujo, la comprobación de errores y la segmentación de los paquetes de datos.

Capa 5 - La capa de sesión: La capa de sesión establece, administra y finaliza conexiones (sesiones) entre aplicaciones en cada extremo de una comunicación.

Capa 6 - La capa de presentación: La capa de presentación traduce los datos del formato de la aplicación a un formato común y viceversa, proporcionando servicios como el cifrado, el descifrado y la compresión de datos. La capa 6 garantiza que los datos enviados desde la capa de aplicación de un sistema puedan ser leídos por la capa de aplicación de otro sistema.

Capa 7 - La capa de aplicación: La capa superior del modelo OSI, la capa de aplicación, sirve de interfaz para la comunicación entre los usuarios o procesos y la red. Proporciona servicios específicos de la aplicación, como peticiones HTTP, transferencia de archivos y correo electrónico.

¿Cómo fluyen los datos a través del modelo OSI?

Los datos fluyen a través del modelo OSI en un proceso conocido como encapsulación y desencapsulación, que se produce cuando los datos se envían desde un dispositivo de origen a un dispositivo de destino.

Proceso de encapsulación (flujo de datos descendente)

El proceso de encapsulación comienza en la capa de aplicación (Capa 7) en el dispositivo de origen. Los datos del usuario se convierten en un formato adecuado para la transmisión y se pasan a la capa de presentación (Capa 6) para su traducción, compresión o codificación. En la capa de sesión (Capa 5), se establece una sesión y se mantiene mientras dure la transferencia de datos.

La capa de transporte (Capa 4) recibe estos datos, los divide en segmentos manejables y añade una cabecera TCP o UDP, que incluye los números de puerto. La capa de red (Capa 3) añade entonces una cabecera IP que contiene las direcciones IP de origen y destino, convirtiendo el segmento en un paquete.

La capa de enlace de datos (Capa 2) encapsula este paquete en una trama, añadiendo direcciones MAC en su cabecera y una secuencia de comprobación de trama (FCS) en su remolque. Por último, la capa física (Capa 1) convierte estas tramas en datos binarios (bits) para su transmisión a través del medio físico.

Proceso de desencapsulación (flujo de datos hacia arriba)

Una vez que los datos llegan al dispositivo de destino, ascienden por las capas OSI en un proceso inverso. En la capa física, los bits recibidos se convierten de nuevo en tramas. La capa de enlace de datos comprueba si hay errores en el FCS, elimina las direcciones MAC y pasa el paquete a la capa de red.

La capa de red elimina las direcciones IP del paquete, convirtiéndolo de nuevo en un segmento, que pasa a la capa de transporte. La capa de transporte verifica la secuencia correcta de los datos, acusa recibo de los paquetes y elimina la cabecera TCP o UDP.

Ahora en su forma original, los datos pasan por las capas de sesión y presentación, donde se cierra la sesión y se invierten las traducciones o encriptaciones realizadas anteriormente. Por último, en la capa de aplicación, los datos originales del usuario se entregan a la aplicación receptora en un formato que pueda utilizar.

El papel de la capa 7

La capa 7 facilita la comunicación entre las aplicaciones de software y los servicios de red de nivel inferior. Esta capa no se ocupa de los detalles subyacentes de la red, sino que se centra en proporcionar métodos para que las aplicaciones de software utilicen los servicios de la red. La capa 7 sirve esencialmente como intérprete de la red que traduce los datos del usuario o de la aplicación a un protocolo estándar que otras capas del modelo OSI puedan entender.

Diversos protocolos, cada uno con fines específicos, permiten a la capa de aplicación facilitar la comunicación de extremo a extremo entre los socios de comunicación. Por ejemplo:

El protocolo de acceso y administración de transferencia de archivos (FTAM) permite a los usuarios acceder a los archivos de un sistema remoto y administrarlos.

El Protocolo simple de administración de redes (SNMP) permite a los administradores de red gestionar, supervisar y configurar los dispositivos de red.

El protocolo común de información de administración (CMIP) define la información de administración de la red.

HTTP (Protocolo de transferencia de hipertexto) permite la comunicación entre clientes y servidores en la web.

Equilibrio de carga de capa 7

Los equilibradores de carga distribuyen el tráfico de red entre varios servidores para optimizar el uso de los recursos, minimizar los tiempos de respuesta y evitar la sobrecarga de un único servidor.

En la capa 7, el equilibrio de la carga introduce una dimensión adicional en la distribución del tráfico de la red. A diferencia de los equilibradores de carga de Capa 4, que basan sus decisiones en la dirección IP y la información de los puertos TCP o UDP, los equilibradores de carga de Capa 7 inspeccionan el contenido del mensaje del usuario para tomar decisiones de enrutamiento.

Los equilibradores de carga de capa 7 analizan la "carga útil" del paquete de red, teniendo en cuenta elementos como las cabeceras HTTP, las cookies o los datos dentro del mensaje de la aplicación para tomar sofisticadas decisiones de equilibrio de carga. Pueden, por ejemplo, dirigir el tráfico a diferentes servidores en función de la URL solicitada o del tipo de contenido solicitado, como imágenes, scripts o texto.

Seguridad de Capa 7

Independientemente de que una organización opte por un enfoque en las instalaciones, basado en la nube o híbrido, la seguridad de la capa de aplicación es primordial para proteger los datos confidenciales y mantener la disponibilidad del servicio. Y como capa que interactúa directamente con el usuario y sus datos, la Capa 7 atrae a los malos actores decididos a acceder a las credenciales de los usuarios y a la información personal identificable. Los tipos comunes de ataques en esta capa incluyen los ataques a la capa de aplicación y los ataques de denegación de servicio distribuidos (DDoS) de la Capa 7.

Los ataques a la capa de aplicación intentan explotar vulnerabilidades dentro de la aplicación, como entradas mal validadas o ajustes de configuración inseguros. Los ataques DDoS de capa 7 tienen como objetivo saturar un servidor, servicio o red con más peticiones de las que puede manejar. A diferencia de los DDoS attacks tradicionales, que inundan las redes con volúmenes masivos de tráfico, los ataques DDoS de capa 7 suelen comenzar lentamente, imitando el comportamiento normal de los usuarios, lo que los hace más difíciles de detectar.

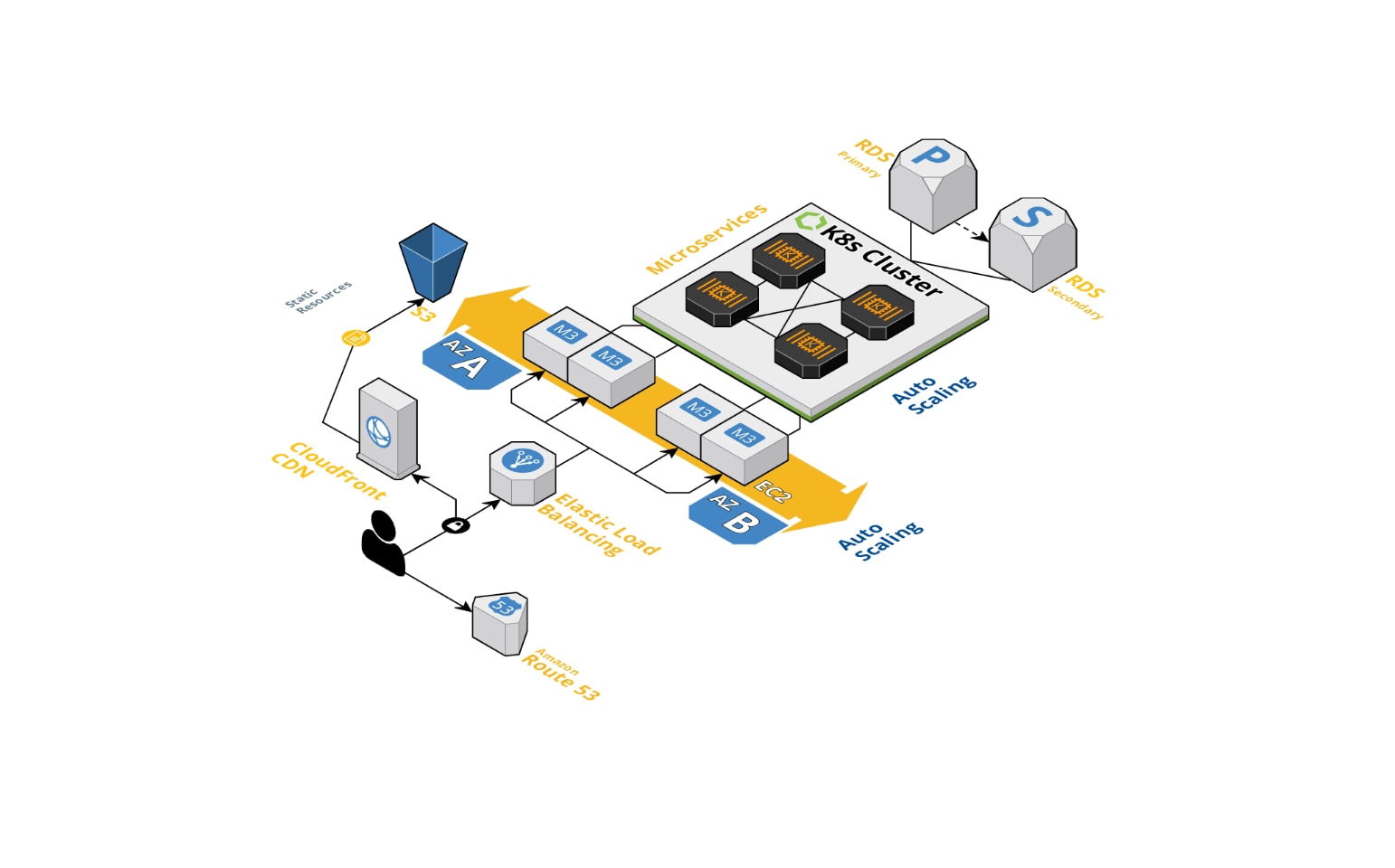

En entornos nativos de la nube, herramientas como Kubernetes proporcionan mecanismos integrados para la seguridad de la red en la capa 7. Estos mecanismos, sin embargo, suelen necesitar medidas de seguridad adicionales, como web application firewalls (WAFs), sistemas de detección de intrusos y políticas de seguridad robustas.

Los WAF, en particular, desempeñan un papel vital en la seguridad de Capa 7, ya que operan en la capa de aplicación y pueden comprender y tomar decisiones basadas en el contenido del paquete de datos. Los WAF pueden filtrar el tráfico malicioso basándose en reglas definidas para HTTP/HTTPS, lo que permite un control más granular del tráfico de red que los firewall tradicionales de capa de red.

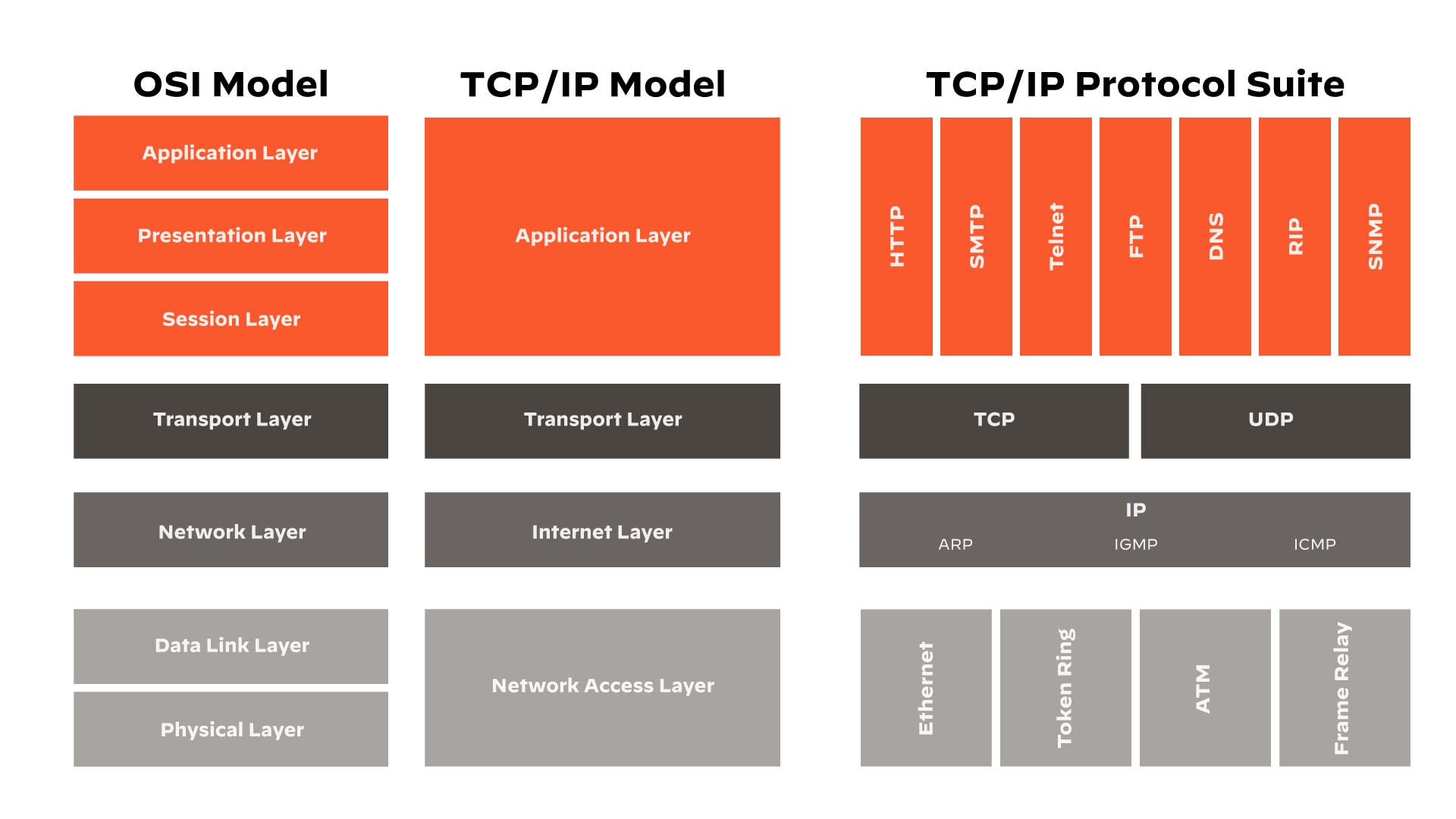

El modelo OSI frente al modelo TCP/IP

Al igual que el modelo OSI, el modelo del Protocolo de control de transmisión/Protocolo de Internet (TCP/IP) describe cómo los protocolos de red interactúan y trabajan juntos para proporcionar servicios de red. Los dos modelos difieren, sin embargo, en estructura, niveles de abstracción y uso histórico.

Estructura y niveles de abstracción

El modelo OSI tiene siete capas, cada una de las cuales proporciona un conjunto de servicios específicos y funciona de forma independiente a la vez que interactúa con las capas inmediatamente superior e inferior. El diseño, tal y como estaba previsto, creó un estándar universal para todo tipo de comunicación en red.

El modelo TCP/IP está más centrado en las realidades de la comunicación en red y descarta la separación modular de la funcionalidad, como se ve en su estructura de cuatro capas.

- Interfaz de red (equivalente a las capas física y de enlace de datos del modelo OSI)

- Internet (equivalente a la capa de red)

- Transporte

- Aplicación (combina las capas de sesión, presentación y aplicación del modelo OSI)

Uso histórico

A pesar de su exhaustivo diseño, el modelo OSI nunca fue ampliamente adoptado para implementaciones prácticas de redes. Su uso ha seguido siendo conceptual, sirviendo como herramienta para comprender y describir la interacción y el funcionamiento de los protocolos de red.

En cambio, el modelo TCP/IP fue creado e implementado como base de la Internet moderna. TCP e IP, son los protocolos troncales de Internet. El modelo se diseñó para resolver problemas prácticos de redes y lograr una comunicación eficaz de área extensa, más que para ajustarse a un modelo de referencia por capas.